تجزئة الشبكة

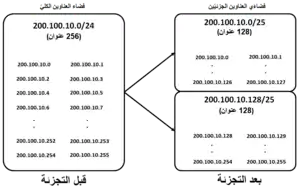

تجزئة الشبكة أو تجزئة فضاء العناوين (بالإنجليزية: Subnetting) هي عملية رياضية تُقسّم فضاء عناوين خاص ببروتوكول تشبيك إلى فضاءَي عناوين أو أكثر، متساوية الحجم وأصغر من فضاء العناوين الأصلي وقابلة للتمايز رياضياً.[1] يكون لكل فضاء عناوين جزئي ناتج عنوان مميز وقناع شبكة يمثلان كامل الفضاء الجزئي. وتستخدم العناوين المأخوذة من الأفضية الجزئية لعنونة شبكات مختلفة.[2]

يحتاج مصممو الشبكات إلى تجزئة شبكاتهم، إما بهدف الوصول إلى عدد محدد من الشبكات الجزئية أو الشُبيكات، أو بهدف تحديد عدد العناوين (حجم فضاء العنونة) الذي سيتاح للاستخدام ضمن أي من الشبكات الجزئية، أو كلا الهدفين معاً.[3] يمكن تجزئة فضاءات العنونة التي تستخدم عناوين الإصدار الرابع من بروتوكول الإنترنت بشكلين، أحدهما محكوم بالصنف القياسي للشبكة، وهو جزء من معياري من الإصدار الرابع من بروتوكول الإنترنت[4] والثاني مبني على العنونة غير الصنفية والتي ابتُدعت عام 1993م لتخفيف هدر العناوين في أصناف العنونة الصنفية[5]، أمّا الإصدار السادس من بروتوكول الإنترنت فيدعم التجزئة المبنيّة على العنونة غير الصنفية فقط.[6]

تشكل عملية التجزئة آلية رئيسية يعتمد عليها التوجيه غير الصنفية بين النطاقات (CIDR)،[7] واستخدام الأقنعة مختلفة الطول (VLSM)،[8] ويؤدي تجزئة فضاء العناوين بشكل غير صحيح أو استخدام الأفضية الجزئية بشكل غير مناسب إلى ظهور مشاكل في الشبكة ترتبط بالعنونة وبالتوجيه.

نظرة عامة

تجزئة فضاء العناوين هي عملية رياضية يتم فيها تقسيم فضاء عناوين إلى فضاءَين أو أكثر ذوي أحجام أصغر من الفضاء الأصلي. يجري التمييز بين أفضية العنونة الجزئية الناتجة رياضياً باستعمال عدد خاص يُسمّى قناع الشبكات الجزئية. إن مفهوم التجزئة مدعوم في الإصدارين الرابع والسادس من بروتوكول الإنترنت.

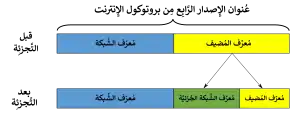

بشكل عام، تتكون بنية عناوين المضيفين من قسمين، هما مُعرّف الشبكة (بالإنجليزية: Network identifier اختصاراً NID) ومُعرّف المضيف (بالإنجليزية: Host identifier اختصاراً HID)، ويقاس طول المُعرفين بالبت.[9] يكون مُعرّف الشبكة مُشتركاً بين جميع العناوين التي تنتمي إلى نفس الفضاء، أما مُعرّف المضيف، فهو يستخدم لتمييز المضيفين، وتختلف قيمته من مضيف إلى آخر، ويُحدد طوله عدد العناوين الموجودة ضمن الفضاء، فإذا كان طول مُعرّف المضيف هو () بت، فإن عدد العناوين الموجودة في الفضاء سيكون ()، أمّا عدد العناوين المتاحة لعنونة المضيفين فقد يكون ()، لأن أصغر عنوان في الفضاء يكون محجوزاً دائماً ليمثّل كامل الفضاء، أما أكبر عنوان فيه فيمثل عنوان البث العام الخاص بالفضاء، إن كان البث العام مدعوماً، وإلا فإنّ عدد العناوين الموجودة في الفضاء يكون () عنواناً.

عند تجزئة الشبكة يتم اقتطاع جزء من مُعرّف المضيف، وتشكيل قسم جديد هو مُعرّف الشبكة الجزئيّة (بالإنجليزية: Subnet identifier اختصاراً SID)، في حين يبقى طول مُعرّف الشبكة ثابتاً. من أجل كل فضاء جزئي ناتج عن التجزئة، يكون هذا القسم مشتركاً بين جميع العناوين فيه،[10] ويحدد طوله عدد الشبكات الجزئية الناتجة عن التجزئة، فإذا تمّ اقتطاع () بت من مُعرّف المضيف، فإنّ طول معرّف المضيف الجديد سيكون ()، ويكون عدد الشبكات الجزئية الناتجة هو () شبكة جزئية، يغطي كل منها فضاء يضمّ () عنواناً.

في العنونة الصنفية الخاصة بالإصدار الرابع من بروتوكول الإنترنت، يكون الحد الفاصل بين مُعرّف الشبكة ومُعرّف المضيف عند المراتب التي تشكّل حدود البايتات في العنوان، ويحصل المشترك على بادئة قياسية بطول (1) أو(2) أو(3) بايت، تُمثّل فضاء عنونة جزئي من صنف ما يتحدد بطول البادئة،[11] التي نتجت عن عملية تجزئة سابقة لفضاء العناوين الكلي من قبل الجهة المانحة، ويمكن أن يقوم مدير الشبكة بتجزئة الفضاء مجدداً حسب الحاجة. أمّا في العنونة غير الصنفية، ويشمل ذلك الإصدارين الرابع والسادس، فإن الحد الفاصل بين مُعرّف الشبكة ومُعرّف المضيف، يمكن أن يكون في أي مرتبة ضمن العنوان،[12] ولكن ليس هناك قواعد أصناف تحدد طولها، ويجرى توليد البادئة بحسب هرمية خاصّة تعتمد على موقع المشترك، وتُمثّل البادئة فضاءً جزئياً مُقتطعاً من فضاء العناوين الكلي، ويُمكن إعادة تجزئته مُجدداً حسب الحاجة.

تشرف هيئة عناوين وأرقام الإنترنت على عملية منح بادئات الإصدارين الرابع[13] والسادس من بروتوكول الإنترنت.[14]

نبذة تاريخية

| جزء من سلسلة مقالات حول |

| بروتوكول الإنترنت |

|---|

|

|

عام |

|

الإصدار السادس |

|

بروتوكولات رديفة

|

|

|

كانت تجزئة الشبكة إحدى الآليات الأساسية التي اعتمدت عليها شبكة الإنترنت أثناء نموها وتطورها لتصل إلى شكلها الحالي.[15] لقد كان الشكل البدائي للإنترنت مُكوّناً من مستويين، الأول هو مستوى شبكة كاتي نت (بالإنجليزية: Catenet)،[16] وهي شبكة تبديل رزم تربط بين عدد من الشبكات المختلفة، والثاني هو مستوى الشبكات التي يراد ربط بعضها ببعض، والتي يكون لكل منها عنوان شبكة مميز - يجب الانتباه إلى أن هذا التوصيف لا يعني أن طوبولوجيا الإنترنت الأولى كانت هرمية- لكن المقصود بما سبق هو أن الرؤية الأوليّة لبنية نظام العنونة في الشبكة كانت هرمية.[17]

في ملاحظات التجارب على الإنترنت رقم 46 (INE 46) المنشورة في العام 1978م،[18] أشار ديفيد كلارك إلى بنية عنوان الإنترنت المستعملة، وإلى المشاكل المتوقعة لذلك. كان طول العنوان هو (32) بت، وهو مقسم إلى قسمين، قسم خاص بالشبكة طوله (8) بت، ويسمح بوجود (256) شبكة مختلفة فقط، وقسم خاص بالمضيفين، طوله (24) بت ويُستعمل للعنونة المحليّة، إنّ عدد شبكاتٍ كهذا كان كافياً في ذلك الوقت، ولكنّه لم يكن مناسباً للتوسع المتوقع للشبكة، وقد اقترح كلارك البدء بالإعداد لتلك المرحلة، وقدم بعض الحلول لذلك.

| الصنف | أطول أقسام العنوان (بت) | عدد الأفضية في الصنف | عدد العناوين في كل فضاء | ||

|---|---|---|---|---|---|

| محجوز | مُعرّف الشبكة | مُعرّف المضيف | |||

| الصنف (A) | 1 | 7 | 24 | 128 | 16777216 |

| الصنف (B) | 2 | 14 | 16 | 16384 | 65536 |

| الصنف (C) | 3 | 21 | 8 | 2097152 | 256 |

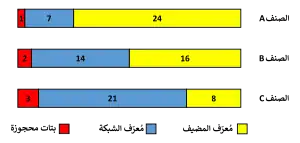

بعد ذلك، طُوّر الإصدار الرابع من بروتوكول الإنترنت في العام 1981م، ووصف في الوثيقة (RFC 791)،[19] وفيه جرى اعتماد طول العنوان ليكون (32) بت، وقُسّم فضاء العنونة رياضياً إلى ثلاثة أصناف قياسية تستخدم لعنونة المضيفين، هي الأصناف (A) و(B) و(C)، وحُدد قناع خاص لكلٍ منها. يُستخدم القناع لتحديد طول مُعرّف الشبكة وطول مُعرّف المُضيف. ووصفت هذه الأصناف بأنّها قياسيّة (بالإنجليزية: Classful) لأنه يكفي معرفة الصنف الذي ينتمي إليه العنوان لتحديد طول مُعرّف الشبكة وطول مُعرّف المضيف.

يحدد طول مُعرّف الشبكة عدد أفضية العناوين في كل صنف، ويحدد طول مُعرّف المضيف عدد العناوين الموجودة في كل فضاء، وبما أن المُعرّفات في الأصناف القياسية ثابتة الطول دائماً من أجل كل صنف، فإنّ عدد الأفضية وحجمها ثابتان أيضاً. إنّ فضاء عناوين شبكات الصنف (A) هو الأكبر، وهناك (256) فضاءً يحتوي كل منها على أكثر من (16) مليوناً من العناوين، يليه بالحجم فضاء عناوين الصنف (B)، الذي يحتوي (65536) عنواناً، وأخيراً فضاء عناوين الصنف (C) الذي يضمّ (256) عنواناً.

لاحقاً في العام 1985م، تمّ تطوير آلية تجزئة الشبكات، ووصفت في وثيقة طلب التعليقات (RFC 950).[4] وكان الهدف من ذلك إضافة مستوى جديد للتعامل مع أفضية العناوين القياسية، بحيث أصبح من الممكن تقسيم فضاء الصنف نفسه، إلى عدد من الأفضية الجزئيّة، التي يمكن تميّزُها رياضياً واستخدامُها في عنونة شبكات مختلفة. لقد ساهم ذلك في تقنين استهلاك فضاء العناوين، والحد من الهدر فيه، ولكنه خلق مشكلة جديدة هي العدد الكبير من الشبكات الناتجة وأحجام جداول توجيه المُوافقة. لعلاج هذه المشكلة، طُرح حلّ تجميع الشبكات (بالإنجليزية: Supernetting) الذي قدّم آلية لتجميع عناوين بعض أو كل الأفضية الناتجة عن التجزئة لإنتاج عنوان واحد يمثل فضاءً أكبر يشمل الأفضية الجزئية،[20] ويمكن بعدها استخدامُه في الموجهات لتوجيه الرزم باتجاه الشبكات المعنونة بعناوين من هذه الأفضية، أضافت هذه التقنية بعض القيود على آليات منح العناوين، ولكنّها قدّمت حلاً لمشكلة الأحجام الكبيرة لجداول التوجيه، وأصبح بالإمكان اختزال جداول التوجيه الكبيرة (بالإنجليزية: Summarization)،عن طريق تجميع المسارات (بالإنجليزية: Route aggregation)، وبالتالي بات بالإمكان تجزئة الشبكات بدون القلق من الزيادة المُفرطة في حجم جداول التوجيه.[21]

في العام 1993م، وبعد 12 عاماً على استخدم أفضية العنونة القياسيّة، طُرحت الوثيقة (RFC 1519)،[5] التي قدمت مفهوماً جديداً هو التوجيه غير الصنفي بين النطاقات كآليّة لتوجيه رزم البيانات بين الشبكات اعتماداً على نمط عنونة جديد غير قياسي، إنّ التوجيه غير الصنفي بين النطاقات هو حلّ متوسط الأمد يخلق توازناً بين طرفي المُشكلة، فهو يُعالج مشكلة استهلاك فضاء العنونة من خلال طرح مفهوم العنونة غير الصنفية، وفي نفس الوقت يحلّ مشكلة زيادة أحجام جداول التوجيه باعتماد آلية التوجيه غير الصنفي بين النطاقات، لاحقاً عُدّل المعيار الأصلي، وطرحت وثيقة طلب تعليقات جديدة تناولت نفس الموضوع تحت الرقم الرمزي (RFC 4632).[7] تُقدّم وثيقة طلب التعليقات مقارنة لإنجاز عملية التجزئة اعتماداً على العنونتين الصنفية وغير الصنفية، وتعرض مجموعة من الجداول يُمكن استخدامُها لإنجاز العمليتين.[22]

إنّ أصل المشكلة يكمن في بنية عنوان الإصدار الرابع من بروتوكول الإنترنت نفسه، فهي غير مناسبة لعنونة شبكات بيانات بهذا الحجم، وعلى الرغم من أن التوجيه غير الصنفي بين النطاقات قدم حلاً أطال عمر الإصدار الرابع من بروتوكول الإنترنت بشكل غير متوقع لأكثر من 25 عاماً إضافية، فإنّ الحل النهائي للمشكلة يكمن في الاعتماد بشكل نهائي على إصدار آخر من بروتوكول الإنترنت هو الإصدار السادس الذي طُرح للمرة الأولى في شهر ديسمبر من العام 1995م.[23]

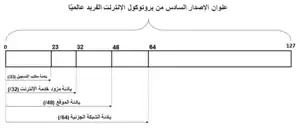

يدعم الإصدار السادس مفهوم تجزئة الشبكة أيضاً، ولكن ليس لغرض تقنين استهلاك العناوين، بل كأداة بيد مُدير الشبكة، وقد اقترحت الوثيقة (RFC 3587) بنية مميزة لعنوان الإصدار السادس لكي يدعم تجزئة الشبكة، وفيه يَمْنح مزود الخدمة الشبكات المُتصلة بادئات بطول (48) بت، ثُمّ يختار مدير كل شبكة قسم الشبكة الجزئية، ويكون الذي يكون بطول (16) بت، ويترك ذلك (64) بت متاحة لعنونة المضيفين،[24] ويكون بذلك متوافقاً مع آلية توليد المُعرّف الفريد المُوسّع (EUI-64)،[25][26] لكن الوثيقة (RFC 6177) التي نشرت لاحقاً أكدت على أن البنية السابقة اختيارية، وشددت على عدم وجود طول محدد قياسي للبادئة، وبأنّ التوجه العام هو منح الشبكات المتصلة فضاء عناوين يمكن تجزئته، بدون وضع قيود صارمة على ذلك.[6]

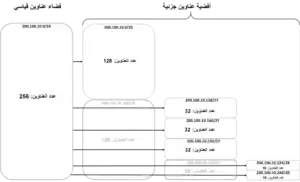

تقوم هيئة تعيين أرقام الإنترنت بمنح بادئات بطول (23) بت إلى مكاتب تسجيل الإنترنت الإقليمية،[27] وبدورها تقوم سجلات الإنترنت الإقليميّة بتجزئة البادئات التي تمنح لها وتنتج بادئات جزئية طولها (32) بت تُمنح لمزودات الخدمة المحلية،[28] التي تُجزّئ البادئات المُمنوحة لها وتنتج بادئات جزئية بطول (48) بت يجري منحها إلى المستخدمين،[6] وعادة ما يقوم مدراء الشبكات بتجزئة البادئة الممنوحة وإنتاج بادئات جزئية بطول (64) بت، بحيث يُترك (64) بت ليكون متاحاً لعنونة المضيفين، وبذلك تكون العناوين الناشئة عن التجزئة مُتوافقة مع آلية توليد المُعرّف الفريد المُوسّع.[26]

خلفية رياضية

أنظمة العد

مقالة مفصلة: نظام عد

مقالة مفصلة: نظام عد

| جزء من سلسلة مقالات حول |

| أنظمة العد |

|---|

|

|

نظام العد الهندي العربي

|

|

أنظمة شرق آسيا

|

|

الأنظمة الأبجديّة

|

|

أنظمة تاريخية

|

|

غير قياسية ذات مراتب

|

| بوابة رياضيات |

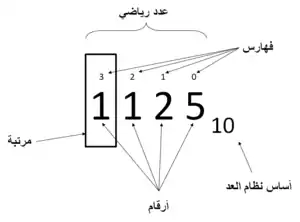

نظام العد (بالإنجليزية: Numeral System) هو نظام كتابة لترميز مجموعة غير منتهية من الأعداد باستخدام مجموعة محددة من الأرقام بطريقة مُتسّقة. يُسمى عدد عناصر مجموعة الأرقام أساس العد (بالإنجليزية: Radix)، ويمكن باستخدام عناصر المجموعة وأساسها توليد عدد غير منتهي من الأعداد.[29]

تعتمد أنظمة العد المُستعملة في شبكات البيانات على التدوين ذي المراتب (بالإنجليزية: Positional notation)، وفيه يتكون العدد من مجموعة من الأرقام المُتتابعة التي تشغل مراتبَ مميّزة بفهارس فريدة، وتتحدد القيمة المُقابلة لكل رقم بفهرس المرتبة التي يشغلُها. مثلأ في نظام العد العشري، العدد (115)، يحتوي على ثلاثة أرقام، الأول هو الرقم (5) ويقع في المرتبة الأولى، وفهرسها (0)، والثاني والثالث هما الرقم (1)، ويقعان في المرتبتين ذوات الفهارس (1) و(2) على الترتيب.[30] بحسب نظام العد، فإنّ القيمة المُقابلة للرقم (1) في المرتبة (1) هي القيمة (10)، والقيمة المقابلة للرقم (1) في المرتبة (2) هي (100)، أي أن قيمة الرقمين (1)، في العدد (115) تحددت بحسب فهرس المرتبة التي يشغلها الرقم.(1)

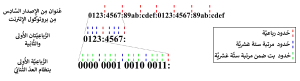

يُستعمل نظاما العدّ الثنائي والعشري لتمثيل عناوين الإصدار الرابع من بروتوكول الإنترنت،[31] ونظاما العد الثنائي والست عشري لتمثيل عناوين الإصدار السادس من بروتوكول الإنترنت.[32]

نظام العد الثنائي

نظام العد الثنائي (بالإنجليزية: Binary Numeral System) هو نظام عد ثابت الأساس ذو مراتب، أرقامه هي (0) و(1) وأساسه هو (2).[33] يضاف الرقم (2) إلى أسفل ويمين العدد[30] أو يُسبق بالبادئة (0b) أو (0B)،[34][35] للدلالة على أن العدد مكتُوب بنظام العدّ الثنائي. مثلاً الإشارة إلى أن العدد (101) هو عدد ثنائي تتم بالشكل التالي: (1012) أو (0b101).

يُمكن تمثيل القيم البوليانية وفق أي آلية تمثيل تضم حالتين فقط مع إمكانيّة الانتقال فيما بينهما، مثلاً قد تكون الحالات هي {ON,OFF} أو {TRUE,FALSE} أو {YES,NO} أو غيرها، لكن استعمال (0) و (1) هو الأكثر شيوعاً والأسهل استخداماً.[36]

يُمثّل أي عدد بنظام العدّ الثنائي بواسطة عدد من الأرقام التي تكتب بشكل متتالي، ويمثل كل رقم مرتبة لها فهرس مُميز. تبدأ فهرسة المراتب من الصفر، وتزداد قيمة الفهرس بمقدار (1) من أجل كل رقم إلى اليسار، فيكون فهرس المرتبة الثانية هو (1) والثالث هو (2) وهكذا.[37] أمّا لتمثيل الأعداد ذات الفاصلة المتحركة، فتستخدم فهارس المراتب السالبة، فتنقص قيمة فهرس المرتبة بمقدار (1) عند الاتجاه يميناً، ويكون فهرس المرتبة الأولى إلى يمين الفاصلة هو (1-) ثُمّ (2-) وهكذا.[30]

يُنقل أي عدد مُمثل بنظام العد الثنائي إلى أنظمة عد أخرى مثل العشري أو الست عشري، أو بالعكس باتباع آليات رياضية محددة لكل عملية نقل.[38][39]

نظام العد العشري

مقالة مفصلة: نظام عد عشري

مقالة مفصلة: نظام عد عشري

نظام العد العشري (بالإنجليزية: Decimal numeral system) هو نظام عد ثابت الأساس ذو مراتب، أرقامه من المجموعة {0,1,2,3,4,5,6,8,8,9} وأساسه هو (10).[33] إنّ نظام العد العشري هو أكثر الأنظمة شيوعاً واستخداماً، وتعتمد قيمة العدد فيه على القيمة المقابلة للأرقام وعلى فهرس مرتبته. للإشارة إلى أن عدد ما ممثل بنظام العد العشري يضاف الرقم (10) إلى يمين وأسفل العدد أو يُسبق باللاحقة (0d).[40] مثلاً، للدلالة على أن العدد (101) مكتوب بنظام العد العشري يكتب (10110) أو (0d101).

يتكوّن كل عدد من مجموعة من الأرقام المتتالية التي تشغل عدداً من المراتب المُفهرسة، وتبدأ فهرسة المراتب من الرقم الموجود في أقصى اليسار إذا كان العدد صحيحاً أو من أول رقم موجود إلى يسار الفاصلة المتحركة بخلاف ذلك. يكون فهرس المرتبة الأولى هو الصفر، وتسمى الآحاد ثُمّ تزداد قيمة الفهرس بمقدار (1) مع كل رقم إلى اليسار، فتسمى المرتبة ذات الفهرس (1) بالعشرات، وذات الفهرس (2) بالمئات، و(3) بالآلاف، و(4) بعشرات الآلاف، و(5) بمئات الآلاف ،و (6 بالملايين ثُمّ آحاد الملايين وهكذا. يمكن تمثيل أجزاء الأعداد ذات الفاصلة المتحركة أيضاً باستخدام الفهارس السالبة، فيكون فهرس العدد الأول الموجود يمين الفاصلة هو (1-)، والثاني هو (2-) وهكذا.[41]

نظام العد الستة عشري

مقالة مفصلة: نظام عد ستة عشري

مقالة مفصلة: نظام عد ستة عشري

نظام العد الست عشري (بالإنجليزية: Hexadecimal numeral system) هو نظام عد ثابت الأساس ذو مراتب، أرقامه من مكونة من مجموعتين من الرموز هما {0,1,3,4,5,6,7,8,9} أولاً، ثُمّ {A,B,C,D,E,F} ثانياً، أساسُه هو (16).[42] استخدم نظام العد الست عشري قي شبكات البيانات لأنه يوفر طريقة سهلة وسريعة لقراءة وكتابة تتابعات طويلة من الأصفار والوحدان، حيث تُمثّل كل 4 بتات برقم واحد فقط،[43] ويسمح ذلك بخفض عدد الأرقام اللازمة لتمثيل عنوان الإصدار السادس من بروتوكول الإنترنت من 128 بتاً في نظام العد الثنائي إلى 32 رقماً فقط عند استخدام نظام العد الست عشري.[44]

للإشارة إلى أن العدد مكتوب بنظام العد الست عشري، تضاف البادئة (0x) إلى يسار العدد أو اللاحقة (h) إلى يمينه،[42] أو يضاف العدد (16) إلى أسفل ويسار العدد. مثلاً للدلالة على أن العدد (101) مكتوب بنظام العد الست عشري يُكتب (ox101) أو (101h) أو (10116).

العطف المنطقي

| المدخل الأول | المدخل الثاني | الخرج |

|---|---|---|

| 0 | 0 | 0 |

| 1 | 0 | 0 |

| 0 | 1 | 0 |

| 1 | 1 | 1 |

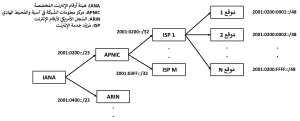

العطف المنطقي (بالإنجليزية: Logical conjunction) هو عملية ثنائية منطقية بين قيمتين منطقيتين تُسميان المَدخَلَين، ينتج عنها قيمة منطقية ثالثة تُسمّى الخرج. تفترض العملية أن قيمة الخرج ستكون (TRUE)، إذا وفقط إذا، كانت قيمة المدخلين معاً هي (TRUE). يُشار إلى العملية بالرمز (.AND.)، وتُوضع قيمة المدخل الأول قبل الرمز والثانية بعده.[46]

لإجراء عملية العطف المنطقي على عددين رياضيين، يجب أن يتم تمثيل الأعداد بنظام العد الثنائي أولاً، ثُمّ يجري تنفيذ العملية بحسب جدول الحقيقة الخاص بها على أزواج من القيم المنطقية، يضم كل زوج رقمين لهما نفس المرتبة، مأخوذين من العدد الأول والثاني على الترتيب، أي يتشكل الزوج الأول من الرقم في المرتبة ذات الفهرس (0) في العدد الأول، والرقم في المرتبة ذات الفهرس (0) في العدد الثاني، ويتشكل الزوج الثاني من الرقم في المرتبة ذات الفهرس (1) في العدد الأول، والرقم في المرتبة ذات الفهرس (1) في العدد الثاني، وهكذا. أخيراً، يُعاد تمثيل الناتج بنظام العدّ الأصلي.[47] مثلاً لإجراء عملية الضرب المنطقي بين العددين (14310) و(25410) تتبع الخطوات التالية:

- يُمثّل العددان بنظام العد الثنائي، وتكون القيمتان على التوالي هما (100011112) و(111111102).

- تجرى عملية الضرب المنطقي بين كل خانتين متقابلتين من حيث المرتبة، بحسب جدول الحقيقة، وستكون النتيجة (1000111010).

- يُعاد تحويل الناتج إلى نظام العد العشري، وهو يقابل القيمة (14210).

| العدد | القيمة العشرية | القيمة الثنائية | الأرقام بحسب فهارس المراتب في نظام العد الثنائي | الخرج ثنائياً | الخرج عشرياً | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | |||||

| الأول | 143 | 10001111 | 1 | 1 | 1 | 1 | 0 | 0 | 0 | 1 | ||

| الثاني | 254 | 11111110 | 0 | 1 | 1 | 1 | 1 | 1 | 1 | 1 | ||

| خرج العملية | 0 | 1 | 1 | 1 | 0 | 0 | 0 | 1 | 100011102 | 14210 | ||

تدوين عناوين وأقنعة بروتوكول الإنترنت

مقالة مفصلة: عنوان آي بي

مقالة مفصلة: عنوان آي بي

الإصدار الرابع

| القناع بالنظام العشري المنقط | القناع بالنظام الثنائي المُنقط | بتدوين البادئة | ملاحظات |

|---|---|---|---|

| 0.0.0.0 | 00000000.00000000.00000000.00000000 | 0/ | قناع المسار الافتراضي |

| 128.0.0.0 | 10000000.00000000.00000000.00000000 | 1/ | - |

| 254.0.0.0 | 11111110.00000000.00000000.00000000 | 7/ | - |

| 255.0.0.0 | 11111111.00000000.00000000.00000000 | 8/ | القناع القياسي للصنف (A). |

| 255.128.0.0 | 11111111.10000000.00000000.00000000 | 9/ | - |

| 255.254.0.0 | 11111111.11111110.00000000.00000000 | 15/ | - |

| 255.255.0.0 | 11111111.11111111.00000000.00000000 | 16/ | القناع القياسي للصنف (B). |

| 255.255.128.0 | 11111111.11111111.10000000.00000000 | 17/ | - |

| 255.255.254.0 | 11111111.11111111.11111110.00000000 | 23/ | - |

| 255.255.255.0 | 11111111.11111111.11111111.00000000 | 24/ | القناع القياسي للصنف (C). |

| 255.255.255.0 | 11111111.11111111.11111111.10000000 | 25/ | - |

| 255.255.255.254 | 11111111.11111111.11111111.11111110 | 31/ | - |

| 255.255.255.255 | 11111111.11111111.11111111.11111111 | 32/ | قناع مسار مضيف واحد |

يُكتب عنوان الإصدار الرابع من بروتوكول الإنترنت باستخدام التدوين العشري المنقط (بالإنجليزية: Dotted decimal notation) وهو طريقة لتمثيل البيانات تعتمد على نظام العد العشري. بحسب طريقة التدوين، يتكون العدد من أربع مراتب متتالية، يشغل كل منها عدد صحيح عشري، ويفصل بين كل مرتبتين مُتجاورين نقطة (.)، يُمكن أن يأخذ كل عدد أي قيمة صحيحة من المجال [255,0]،[49] وسبب اختيار هذه القيم هو طريقة تمثيلها في نظام العد الثنائي، حيث تمثل بالشكل (000000002) و(111111112) على الترتيب.[50] يمكن كتابة العنوان أيضاً بالشكل الثنائي المقابل، ويتكون عندها من (32) بت، مقسمة إلى أربع مجموعات، يسمى كل منها، مرتبة أو خانة ثُمانيّة (بالإنجليزية: Octet) أو بايت.[19] إمّا أن تُكتب كل مراتب العدد بالنظام الثنائي فقط أو بالعشري فقط، ولا يجوز خلط الاثنين معاً. مثلاً: (10.0.0.1) هو عنوان بروتوكول إنترنت من الإصدار الرابع مكتوب بنظام العد العشري المُنقط، ومقابله الثنائي هو (0001010.00000000.00000000.00000001).

قناع الشبكة (بالإنجليزية: Network Mask) في الإصدار الرابع من بروتوكول الإنترنت هو عدد ثنائي، طوله (32) بت، مُكوّن من تتابع غير مُتقطع من الوحدان، يليه تتابع غير متقطع من الأصفار، ويستخدّم لتحديد طول مُعرّف الشبكة في عنوان بروتوكول الإنترنت، يُرفق كل عنوان بقناع شبكة، ويمكن أن يُمثّل قناع الشبكة بالنظام العشري المُنقّط،[51] فمثلاً القناع (255.255.0.0) هو مثال لقناع شبكة للإصدار الرابع، ومقابله الثنائي هو (11111111.11111111.00000000.00000000). يُمكن الاستفادة من خاصية التتابع غير المتقطع للوحدان أولاً ثم للأصفار ثانياً، بالإضافة لثبات طول القناع لتمثيله بشكل أكثر بساطة، يُسمّى تدوين البادئة(5) (بالإنجليزية: Prefix Notation)، وفيه يكتب عدد الوحدان في القناع فقط، بعد محرف الشريطة المائلة (/)،[48] مثلاً إنّ القناع في المثال السابق يُمكن أن يُكتب (16/) وذلك لأنه يحتوي على (16) واحداً متتالياً، وبما أن طول القناع في الإصدار الرابع ثابت دوماً، وهو (32) بت، فهذا يعني أن القسم المُتبقي، وطوله (16) بت أيضاً، هو تتابع الأصفار.

الإصدار السادس

يكتب عنوان الإصدار السادس من بروتوكول الإنترنت باستخدام نظامي العد الثنائي أو الست عشري، وهو بطول (128) بت، أو (32) مرتبة ستة عشرية. من غير المستحب تمثيل العنوان بنظام العد الثنائي بسبب طوله مما يجعلُه صعباً للقراءة أو للكتابة. أمّا عند تمثيل العنوان بنظام العد الست عشري، فإنّ العدد يُقسّم إلى ثماني مجموعات متتالية، في كل منها أربع مراتب، ويفصل بين كل مجموعتين متتاليتين الرمز (::)، تقع المرتبة الأعلى قيمةً في أقصى يسار العدد والأقل قيمةً في أقصى يمينه.[52] على سبيل المثال، العنوان (1111::2222::3333::4444::AAAA::BBBB::CCCC::DDDD) هو عنوان من الإصدار السادس من بروتوكول الإنترنت. هناك آليات إضافية لاختصار العنوان المكتوب بنظام العد الست عشري، لتسهيل قراءته أو كتابته.[53]

بشكل مشابه للإصدار الرابع، يستخدم قناع الشبكة في الإصدار السادس من بروتوكول الإنترنت لتحديد طول مُعرّف الشبكة في العنوان، وقناع الإصدار السادس هو عدد ثنائي طوله (128) بت مُكوّن من تتابع مستمر من الوحدان يليه تتابع مستمر من الأصفار، لكنّه لا يُكتب إلا بتدوين البادئة، حيث يكتب عدد الوحدان فيه بعد محرف الشريط المائلة (/).[54] مثلاً اللاحقة (64/) تعني قناعاً مكوّن من (64) رقم (1) متتالي، يليه (64) صفراً متتالياً.

آلية العمل

| مضاعفات العدد (2) الأسيّة | تحويلات ثنائيّة / عشريّة شهيرة | ||||||

|---|---|---|---|---|---|---|---|

| الأس والأساس | القيمة العشرية | الأس والأساس | القيمة العشرية | عدد عشري | عدد ثنائي | عدد عشري | عدد ثنائي |

| 20 | 1 | 28 | 256 | 1 | 00000001 | 128 | 10000000 |

| 21 | 2 | 29 | 512 | 3 | 00000011 | 192 | 11000000 |

| 22 | 4 | 210 | 1024 | 7 | 00000111 | 224 | 11100000 |

| 23 | 8 | 211 | 2048 | 15 | 00001111 | 240 | 11110000 |

| 24 | 16 | 212 | 4096 | 31 | 00011111 | 248 | 11111000 |

| 25 | 32 | 213 | 8192 | 63 | 00111111 | 252 | 11111100 |

| 26 | 64 | 214 | 16384 | 127 | 01111111 | 254 | 11111110 |

| 27 | 128 | 215 | 32768 | 255 | 11111111 | ||

تتكون عملية تجزئة فضاء العناوين من مرحلتين فرعيتين، الأولى هي تحديد بنية عنوان الشبكات الجزئية الناتجة، ويعني ذلك تحديد طول مُعرّف الشبكة الجزئية وطول مُعرّف المضيف، وذلك بحسب الحاجة التي دعت إلى إنجاز التجزئة، والثانية هي كتابة عناوين الشبكات الجزئية الناتجة عن البنية المحددة بالخطوة الأولى.

يجب التمييز بين مُعرّف الشبكة الجزئية (بالإنجليزية: Subnet identifier)، وعنوان الشبكة الجزئية (بالإنجليزية: Subnet address)، فالأول هو عدد من البتات التي يجري اقتطاعها من قسم المضيف لتشكل قسم الشبكة الجزئية، أما الثاني فهو عنوان بروتوكول إنترنت يُميّز فضاء عناوين جزئي ناتج عن عملية التجزئة ويلحق به قناع شبكة لتحديد طول قسم المضيف.[56]

من حيث المبدأ، لا تختلف مراحل عملية التجزئة إذا كان فضاء العنوان قياسياً أو غير قياسي. لتجزئة الفضاء القياسي يجري الانطلاق من صنف العنوان الذي يُحدّد طول قسم الشبكة، أمّا لتجزئة الفضاء غير القياسي فيجري الانطلاق من طول البادئة، وفي كلتا الحالتين يجب حساب طول مُعرّف الشبكة الجزئيّة وطول مُعرّف المضيف. عند تجزئة فضاء قياسي، يبدأ مُعرّف الشبكة الجزئية من مواقع محددة، يُحددها صنف العنوان، أمّا عند تجزئة فضاء غير قياسي فمن الممكن أن يبدأ المُعرف في أي موقع من العنوان، بما يتناسب مع طول البادئة.

تنفذ عملية تجزئة فضاء العناوين استجابة لمُتطلبات تخص العنونة، ويمكن تلخيصها بما يلي:[3]

- الحاجة لعدد محدد من الأفضية الجزئيّة.

- الحاجة لحجم محدد لفضاء العناوين الجزئي، أي الحاجة لعدد محدد من العناوين داخل الفضاء.

- الحاجة لعدد محدد من الأفضية الجزئية التي يكون لها حجم محدد.

- الحاجة لطول محدد لقناع الشبكة الجزئية.

تجري جميع العمليّات الخاصّة بالتجزئة بحسب نظام العد الثنائي، ثم يجري تحويل عناوين الشبكات الجزئية الناتجة إلى الصيغ المُناسبة.[57] تخضع عمليّة التجزئة في جميع الحالات للقواعد التالية:

- فمثلاً، إذا كان طول مُعرّف الشبكة الجزئية هو (4) بتات، فإنّ عدد الشبكات الجزئية الناتجة سيكون: (24=16) شبكة. أمّا إذا كان عدد الشبكات الجزئية هو (25) مثلاً فإن طول قسم مُعرّف الشبكة الجزئية المناسب سيكون (5) بت.(7)

- العلاقة بين عدد العناوين في الفضاء الجزئي (X) وطول مُعرّف المضيف (HID)، مُقدراً بالبت، هي:

- فمثلاً، إذا كان طول مُعرّف المضيف هو (7) بتات، فإنّ فضاء العناوين الناتج عن التجزئة سيضم: (27=128) عنواناً. أمّا إذا كان عدد العناوين المرغوبة في الفضاء هو (50) فإن طول مُعرّف المضيف المناسب سيكون (6) بت.

- عدد عناوين المضيفين ضمن فضاء عناوين الإصدار الرابع من بروتوكول الإنترنت (Xipv4) هو:[59]

- على الرغم من وجود عنوان الشبكة، وهو أصغر عنوان في الفضاء، وعنوان البث العام، وهو أكبر عنوان في الفضاء، ضمن مجموعة عناوين الفضاء، فإنّ هذين العنوانين لا يُستعملان لعنونة المضيفين.[60]

- طول قناع الشبكات الجزئية هو مجموع طولي مُعرّف الشبكة ومُعرّف الشبكة الجزئية. لكتابة قناع الشبكة الجزئية، يتم ضبط بتات القناع إلى القيمة (1) بدءاً من الخانة الأكثر أهمية، ويكون عدد البتات المضبوطة مساوٍ لطول القناع، وثم تملئ باقي الخانات بالأصفار، ويجري تحويل العنوان إلى الشكل المناسب.[61]

- يمكن بعد ذلك إجراء الحسابات التالية لكل شبكة جزئية بشكل منفصل:[62]

- لحساب عنوان شبكة جزئية ما في الإصدارين الرابع والسادس من بروتوكول الإنترنت، يتم ضبط قسم المضيف في العنوان إلى القيمة الصفرية، أي تُضبط كل بتاته إلى القيمة صفر، ثم يجري تحويل العنوان إلى الشكل المناسب. إن العنوان الأصغر قيمة في فضاء العناوين هو عنوان الشبكة.

- لحساب عنوان البث العام في الإصدار الرابع من بروتوكول الإنترنت، يتم ضبط قسم المضيف في العنوان إلى القيمة الواحدية، أي تُضبط كل بتاته إلى القيمة (1)، ثُم يجري تحويل العنوان إلى الشكل المناسب. إن العنوان الأكبر قيمة في فضاء عناوين الإصدار الرابع هو عنوان البث العام.

- أصغر عنوان متاح لعنونة المضيفين هو ثاني أصغر عنوان في الشبكة.

- أكبر عنوان متاح لعنونة المضيفين هو ثاني أكبر عنوان في الشبكة في الإصدار الرابع من بروتوكول الإنترنت، وأكبر عنوان في الشبكة في الإصدار السادس.

- مجال عناوين المضيفين هو مجال العناوين المحصور بين أصغر وأكبر عنوان متاج لعنونة المضيفين.

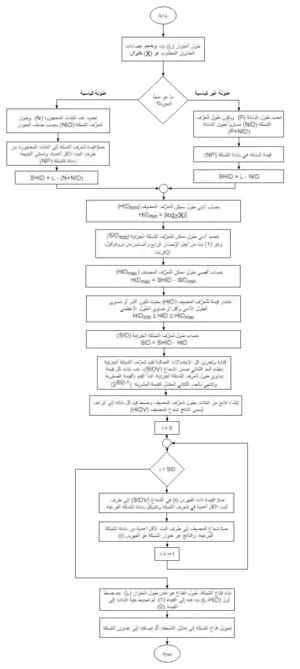

التجزئة من أجل عدد محدد من أفضية العناوين الجزئية

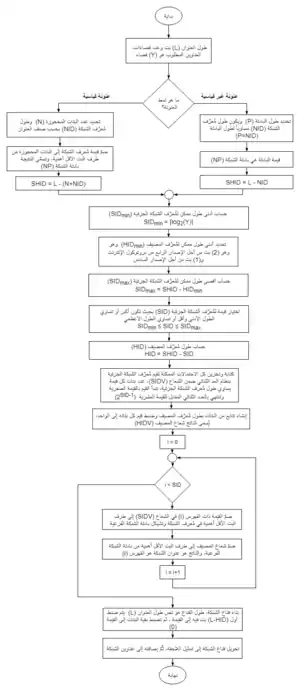

في هذه الحالة، يكون طول العنوان الإجمالي (L) وعدد أفضية العناوين الجزئية المطلوبة، وليكن مثلاً (Y)، معلومين. إذا كانت العنونة قياسيّة، فإنّ صنف العنوان يكون معلوماً، أما في حال كانت العنونة غير قياسيّة، فإن طول البادئة (P) هو الذي يكون معلوماً.[63]

انطلاقاً من الفرض، لحساب باقي مُحددات التجزئة، تتبع الخطوات التالية:

- حساب مجموع طول مُعرّفي الشبكة الجزئية والمضيف (SHID) من خلال ما يلي:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة غير قياسية، يكون طول مُعرّف الشبكة هو طول البادئة (P = NID). ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول معرف الشبكة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- حساب أدنى طول مقبول لمعرف الشبكة الجزئية (SIDmin) اعتماداً على عدد الأفضية الجزئية المطلوبة، بحسب العلاقة:[64]

- تحديد أدنى طول مقبول لمعرف المضيف (HIDmin)، وهو (2) بت من أجل الإصدار الرابع من بروتوكول الإنترنت،(8) و(1) بت من أجل الإصدار السادس، ويُحسب أقصى طول متاح لمُعرّف الشبكة الجزئية بحسب العلاقة:

- اختيار قيمة مُناسبة لطول مُعرّف الشبكة الجزئية (SID)، بحيث تكون أكبر أو تساوي الطول الأدنى الشبكة الجزئية وأصغر أو تساوي الطول الأقصى له، أن قيمة صحية من المجال تنتج عملية تجزئية متوافقة مع الفرض، أي:

- حساب طول مُعرّف المضيف (HID) بحسب العلاقة:

- كتابة الأعداد الثنائية بدءاً من الصفر وحتى أكبر قيمة يسمح بها طول مُعرف الشبكة الجزئية، والتي تحسب بالعلاقة: (2SID-1). يكون عدد بتات كل قيمة هو (SID) بت.[65]

- تشكيل عناوين الشبكات الجزئية، وعددها (Y) عنوان، بتكرار الخطوات التالية:

- ضمّ إحدى القيم الثنائية المحسوبة في الخطوة السادسة إلى طرف مُعرّف الشبكة الأقل أهمية، وتشكيل بادئة الشبكة الجزئية.

- تشكيل قسم مضيف، وضبط قيمته إلى القيمة الصفريّة، أي جعل كل البتات أصفاراً.

- ضمّ قسم المضيف إلى طرف بادئة الشبكة الجزئية الأقل أهمية.

- تحويل العنوان إلى نظام العد المناسب.

- حساب قناع التجزئة، حيث يكون طوله مساوياً لطول بادئة الشبكة الجزئية، أي أنه يحتوي على عدد من الوحدان يساوي مجموع طولي مُعرفي الشبكة والشبكة الجزئية. تشغل الوحدان عدداً من البتات المُستمرة بطول القناع بدءاً من المرتبة الأعلى قيمة فيه، وتكون قيمة بقية البتات في القناع صفرية.[61]

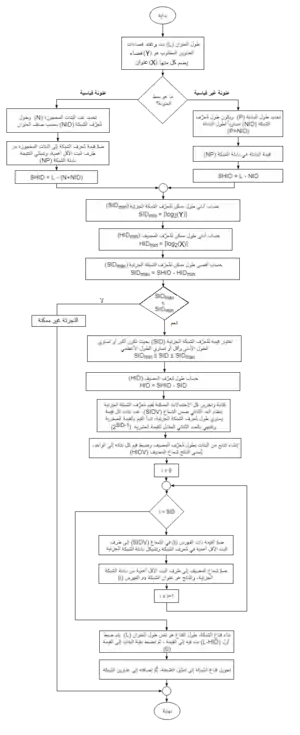

التجزئة من أجل حجم محدد لفضاء العنونة الجزئية

في هذه الحالة، يكون طول العنوان الإجمالي (L) وحجم فضاء العناوين الجزئي المطلوب، وليكن (X) عنواناً، معلومين. إذا كانت العنونة قياسية، فإن صنف العنوان يكون معلوماً، أما في حال كانت العنونة غير قياسية، فإن طول البادئة (P) هو الذي يكون معلوماً. لإنجاز التجزئة يجب حساب طول لمعرف الشبكات الجزئية الذي يتوافق الفرض، ثم حساب طول مُعرّف المضيف الموافق، وكتابة عناوين الشبكات الجزئية. قد يكون هناك عدة أطوال لمعرف الشبكات الجزئية متوافقة مع الفرض.[63]

انطلاقاً من الفرض، لحساب باقي مُحددات التجزئة، تتبع الخطوات التالية:

- حساب مجموع طول مُعرّفي الشبكة الجزئية والمضيف (SHID) من خلال ما يلي:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة غير قياسية، يكون طول مُعرّف الشبكة هو طول البادئة (P = NID). ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول معرف الشبكة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- حساب أدنى طول مقبول لمعرف المضيف (HIDmin) اعتماداً على حجم الفضاء الجزئي المطلوب، بحسب العلاقة: تمت إضافة عنوانين إلى عدد عناوين المضيفين المطلوب، وهما عنوانا الشبكة والبث العام، يجب أن تحتوي كل شبكة جزئية على هذين العنوانين، وهما لا يستخدمان في عنونة المضيفين، ولكن يجب أن يؤخذا بعين الاعتبار عند حساب حجم الفضاء الإجمالي المطلوب.(8)

- تحديد أدنى طول مقبول لمعرف الشبكة الجزئية (SIDmin)، وهو (1) بت من أجل الإصدارين الرابع والسادس من بروتوكول الإنترنت، ويعني ذلك تجزئة الفضاء الكلي إلى (21=2) فضاء فقط. ويحسب أقصى طول متاح لمُعرّف المضيف بالعلاقة:

- اختيار قيمة مُناسبة لطول مُعرّف المضيف (HID)، بحيث تكون أكبر أو تساوي الطول الأدنى لمعرف المضيف وأصغر أو تساوي الطول الأقصى له، أي:

- حساب طول مُعرّف الشبكة الجزئية (SID) بحسب العلاقة:

- كتابة الأعداد الثنائية بدءاً من الصفر وحتى أكبر قيمة يسمح بها طول مُعرف الشبكة الجزئية، والتي تُحسب بالعلاقة (2SID-1). يكون عدد بتات كل قيمة هو (SID) بت.[65]

- تشكيل عناوين الشبكات الجزئية، وعددها (Y = 2SID) عنوان، بتكرار الخطوات التالية:

- ضمّ إحدى القيم الثنائية المحسوبة في الخطوة السادسة إلى طرف مُعرّف الشبكة الأقل أهمية، وتشكيل بادئة الشبكة الجزئية.

- تشكيل قسم مُضيف، وضبط قيمته إلى القيمة الصفريّة، أي جعل كل البتات أصفاراً.

- ضمّ قسم المضيف إلى طرف بادئة الشبكة الجزئية الأقل أهمية.

- تحويل العنوان إلى نظام العد المناسب.

- حساب قناع التجزئة، حيث يكون طوله مساوياً لطول بادئة الشبكة الجزئية، أي أنه يحتوي على عدد من الوحدان يساوي مجموع طولي مُعرفي الشبكة والشبكة الجزئية. تشغل الوحدان عدداً من البتات المُستمرة بطول القناع بدءاً من المرتبة الأعلى قيمة فيه، وتكون قيمة بقية البتات في القناع صفرية.[61]

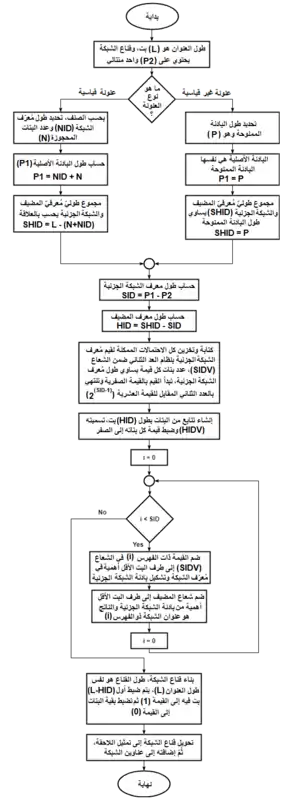

التجزئة من أجل عدد محدد من أفضية العناوين الجزئية ذوات حجم محدد

في هذه الحالة، يكون طول العنوان الإجمالي (L)، وحجم فضاء العناوين الجزئي المطلوب، وليكن (X) عنواناً، وعدد أفضية العنونة المطلوبة، وليكن (Y) فضاءً، معلومين جميعاً. إذا كانت العنونة قياسية، فإنّ صنف العنوان يكون معلوماً، أمّا في حال كانت العنونة غير قياسية، فإن طول البادئة (P) هو الذي يكون معلوماً. لإنجاز التجزئة يجب حساب طول لمعرف الشبكات الجزئية الذي يتوافق الفرض، ثم حساب طول مُعرّف المضيف الموافق، وكتابة عناوين الشبكات الجزئية. قد يكون هناك عدة أطوال لمعرف الشبكات الجزئية متوافقة مع الفرض.[63]

انطلاقاً من الفرض، لحساب باقي مُحددات التجزئة، تتبع الخطوات التالية:

- حساب مجموع طول مُعرّفي الشبكة الجزئية والمضيف (SHID) من خلال ما يلي:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة غير قياسية، يكون طول مُعرّف الشبكة هو طول البادئة (P = NID). ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول معرف الشبكة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- إذا كانت العنونة قياسية، يجري تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ولحساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف يُطرح طول مُعرّف الشبكة وعدد البتات المحجوزة من الطول الإجمالي لعنوان الشبكة بحسب العلاقة:

- حساب أدنى طول مقبول لمعرف الشبكة الجزئية (SIDmin) اعتماداً على عدد الأفضية المطلوب، بحسب العلاقة:[64]

- حساب أدنى طول مقبول لمعرف المضيف (HIDmin) اعتماداً على حجم الأفضية المطلوب، بحسب العلاقة: تمت إضافة عنوانين إلى عدد عناوين المضيفين المطلوب، وهما عنوانا الشبكة والبث العام، يجب أن تحتوي كل شبكة جزئية على هذين العنوانين، وهما لا يستخدمان في عنونة المضيفين، ولكن يجب أن يؤخذا بعين الاعتبار عند حساب حجم الفضاء الإجمالي المطلوب.(8)

- تحديد أقصى طول مقبول لمعرف الشبكة الجزئية (SIDmax)، بحسب العلاقة:

- فحص الشرط (SIDmax ≥ SIDmin)، فإذا لم يكن محققاً، فإن عملية التجزئة غير ممكنة رياضياً.

- اختيار قيمة مُناسبة لطول مُعرّف الشبكة الجزئية (SID)، بحيث تكون أكبر أو تساوي الطول الأدنى لمعرف الشبكة الجزئية وأصغر أو تساوي الطول الأقصى له، أي:

- حساب طول مُعرّف المضيف (HID) بحسب العلاقة:

- كتابة الأعداد الثنائية بدءاً من الصفر وحتى أكبر قيمة يسمح بها طول مُعرف الشبكة الجزئية، والتي تُحسب بالعلاقة (2SID-1). يكون عدد بتات كل قيمة هو (SID) بت.[65]

- تشكيل عناوين الشبكات الجزئية، وعددها (Y = 2SID) عنوان، بتكرار الخطوات التالية:

- ضمّ إحدى القيم الثنائية المحسوبة في الخطوة السادسة إلى طرف مُعرّف الشبكة الأقل أهمية، وتشكيل بادئة الشبكة الجزئية.

- تشكيل قسم مُضيف، وضبط قيمته إلى القيمة الصفريّة، أي جعل كل البتات أصفاراً.

- ضمّ قسم المضيف إلى طرف بادئة الشبكة الجزئية الأقل أهمية.

- تحويل العنوان إلى نظام العد المناسب.

- حساب قناع التجزئة، حيث يكون طوله مساوياً لطول بادئة الشبكة الجزئية، أي أنه يحتوي على عدد من الوحدان يساوي مجموع طولي مُعرفي الشبكة والشبكة الجزئية. تشغل الوحدان عدداً من البتات المُستمرة بطول القناع بدءاً من المرتبة الأعلى قيمة فيه، وتكون قيمة بقية البتات في القناع صفرية.[61]

التجزئة من أجل قناع ذي طول محدد

في هذه الحالة، يكون طول العنوان الإجمالي وعدد الوحدان في قناع الشبكات الجزئية معلومان، وهما على التوالي (L) بت و (P2) واحد. إذا كانت العنونة قياسية، فإنّ صنف العنوان يكون معلوماً، أمّا في حال كانت العنونة غير قياسية، فإن طول البادئة الممنوحة (P) يكون معلوماً. لإنجاز التجزئة يجب حساب طول مُعرّف الشبكات الجزئية الذي يتوافق الفرض، ثُمّ حساب طول مُعرّف المضيف الموافق، وكتابة عناوين الشبكات الجزئية.[63]

انطلاقاً من الفرض، لحساب باقي مُحددات التجزئة، تتبع الخطوات التالية:

- تحديد طول البادئة الأصلية (P1) وحساب مجموع طول مُعرّفي الشبكة الجزئية والمضيف (SHID) بحسب مايلي:

- إذا كانت العنونة قياسية:

- تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ويكون طول البادئة الأصلية هو مجموع الطولين، أي

- حساب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف بحسب العلاقة:

- تحديد طول مُعرف الشبكة (NID) وعدد البتات المحجوزة (N) بحسب صنف العنوان، ويكون طول البادئة الأصلية هو مجموع الطولين، أي

- إذا كانت العنونة غير قياسية:

- يكون طول البادئة الأصلية هو نفسه طول البادئة الممنوحة، أي:

- يكون طول مُعرّف الشبكة هو طول البادئة (NID = P). ويُحسب مجموع طولي مُعرّفي الشبكة الجزئية والمضيف بحسب العلاقة:

- يكون طول البادئة الأصلية هو نفسه طول البادئة الممنوحة، أي:

- إذا كانت العنونة قياسية:

- حساب طول معرف الشبكة الجزئية بحسب العلاقة:

- حساب طول مُعرّف المضيف (HID) بحسب العلاقة:

- كتابة الأعداد الثنائية بدءاً من الصفر وحتى أكبر قيمة يسمح بها طول مُعرف الشبكة الجزئية، والتي تُحسب بالعلاقة (2SID-1). يكون عدد بتات كل قيمة هو (SID) بت.[65]

- تشكيل عناوين الشبكات الجزئية، وعددها (Y = 2SID) عنوان، بتكرار الخطوات التالية:

- ضمّ إحدى القيم الثنائية المحسوبة في الخطوة السادسة إلى طرف مُعرّف الشبكة الأقل أهمية، وتشكيل بادئة الشبكة الجزئية.

- تشكيل قسم مُضيف، وضبط قيمته إلى القيمة الصفريّة، أي جعل كل البتات أصفاراً.

- ضمّ قسم المضيف إلى طرف بادئة الشبكة الجزئية الأقل أهمية.

- تحويل العنوان إلى نظام العد المناسب.

- حساب قناع التجزئة، حيث يكون طوله مساوياً لطول بادئة الشبكة الجزئية، أي أنه يحتوي على عدد من الوحدان يساوي مجموع طولي مُعرفي الشبكة والشبكة الجزئية. تشغل الوحدان عدداً من البتات المُستمرة بطول القناع بدءاً من المرتبة الأعلى قيمة فيه، وتكون قيمة بقية البتات في القناع صفرية.[61]

تجزئة فضاء عناوين بروتوكول الإنترنت

تجزئة فضاء عناوين قياسي

| الصنف | حدود قيم الخانة الأكثر أهمية | قناع الصنف القياسي | حدود الأصناف | ||

|---|---|---|---|---|---|

| بالثنائي | بالعشري | بالعشري المنقط | التمثيل المختصر | ||

| الصنف (A) | من 00000001 حتى 01111110 | من 1 حتى 126(2) | 255.0.0.0 | 8/ | من 1.0.0.0/8 حتى 126.255.255.255/8 |

| الصنف (B) | من 10000000 حتى 10111111 | من 128 حتى 191 | 255.255.0.0 | 16/ | من 128.0.0.0/16 حتى 191.255.255.255/16 |

| الصنف (C) | من 11000000 حتى 11011111 | من 192 حتى 223 | 255.255.255.0 | 24/ | من 192.0.0.0/24 حتى 223.255.255.255/24 |

| الصنف (D) | من 11100000 حتى 11101111 | من 224 حتى 239(3) | 240.0.0.0 | 4/ | من 224.0.0.0/4 حتى 239.255.255.255/4 |

| الصنف (E) | من 11110000 حتى 11111110 | من 240 حتى 254(4) | 240.0.0.0 | 4/ | من 240.0.0.0/4 حتى 254.255.255.255/4 |

تجزئة فضاء عناوين قياسي هي تقسيم فضاء عناوين لصنف قياسي من أصناف الإصدار الرابع من بروتوكول الإنترنت إلى فضاءي عناوين أو أكثر، وهناك ثلاث أصناف قياسية تستخدم لعنونة المضيفين هي الصنف (A) والصنف (B) والصنف (C).[66] لإنجاز التجزئة يتم اقتطاع عدد محدد من البتات المتتالية في معرّف المضيف بدءاً البتات الأكثر أهمية فيه، وإنشاء قسم جديد هو مُعرّف الشبكة الجزئية.

يتكون عنوان بروتوكول الإنترنت من أربع خانات ثمانيّة أو بايتات، لها مراتب، من الأكثر أهمية التي تأخذ المرتبة الأولى، إلى الأقل أهمية التي تأخذ المرتبة الرابعة.[19] إنّ طول مُعرّف المضيف في فضاء عناوين الصنف (A) هو (24) بت، وهو يمتد على ثلاث خانات هي الخانات ذات المراتب (3) و (2) و(1)، وعند اقتطاع معُرّف الشبكة الجزئية، فإنه يبدأ الامتداد من البت الأكثر أهمية داخل الخانة ذو المرتبة (3)، ويبقى محصوراً في داخل الخانة إذا كان طول المُعرّف أقل أو يساوي (8) بت، أو قد يمتد على الخانات ذوات المراتب (3) و (4)(6) إذا كان طول قسم الشبكة الجزئية أكبر تماماً من (8) ولكنه أصغر أو يساوي (16)، أو قد يمتد على الخانات الثلاثة ذوات المراتب (2) و(3) و(4) إذا كان طول قسم الشبكة الجزئية أكبر تماماً (24) بت.[67]

أمّا عند اقتطاع مُعرّف الشبكة الجزئية من مُعرّف المُضيف في فضاء عناوين من الصنف (B)، والذي يبلغ طول مُعرّف المضيف فيه (16) بتاً ويمتد على الخانات ذات المراتب (4) و(3)، فإن مُعرّف الشبكة الجزئية ينمو ابتداءاُ من البت الأكثر أهمية في الخانة ذو المرتبة (3)، ويظل محصوراً فيه إذا كان طول مُعرّف الشبكة الجزئية أقل أو يساوي (8) بت، أو قد يمتد ضمن الخانتين (3) و(4) إذا كان طوله أكبر من (8) بت.[68] أمّا عند اقتطاع مُعرّف الشبكة الجزئية من مُعرف مضيف من الصنف (C)، فإنه يمتد حصراً ضمن الخانة ذات المرتبة (4) بدءاً من البت الأكثر أهمية فيه.[69]

إنّ اختيار طول معرّف الشبكة الجزئية عند تجزئة فضاء عناوين من الصنف (A) ليكون (8) بت، ينتج أفضية جزئية مكافئة من حيث الحجم لأفضية الصنف (B) القياسية، وإذا اختير الطول ليكون (16) بت، فإن الأفضية الجزئية الناتجة ستكون مكافئة من حيث الحجم لأفضية الصنف (C) القياسية. بشكل مشابه، إن اختيار طول معرّف الشبكة الجزئية عند تجزئة فضاء عناوين من الصنف (B) ليكون (8) بت، ينتج أفضية جزئية مُكافئة من حيث الحجم لأفضية الصنف (C) القياسية.

الصنف (A)

| طول معرّف الشبكة الجزئية (بت) | طول مُعرّف المضيف (بت) | عدد أفضية العناوين الجزئية | حجم فضاء العناوين (عنوان) | قناع الشبكة الجزئية | |

|---|---|---|---|---|---|

| تمثيل اللاحقة | التمثيل العشري المنقط | ||||

| 1 | 23 | 2 | 223 | 9/ | 255.128.0.0 |

| 2 | 22 | 4 | 222 | 10/ | 255.192.0.0 |

| 3 | 21 | 8 | 221 | 11/ | 255.224.0.0 |

| 4 | 20 | 16 | 220 | 12/ | 255.240.0.0 |

| 5 | 19 | 32 | 219 | 13/ | 255.248.0.0 |

| 6 | 18 | 64 | 218 | 14/ | 255.252.0.0 |

| 7 | 17 | 128 | 217 | 15/ | 255.254.0.0 |

| 8 | 16 | 256 | 216 | 16/ | 255.255.0.0 |

| 9 | 15 | 512 | 215 | 17/ | 255.255.128.0 |

| 10 | 14 | 1024 | 214 | 18/ | 255.255.192.0 |

| 11 | 13 | 2048 | 8192 | 19/ | 255.255.224.0 |

| 12 | 12 | 4096 | 4096 | 20/ | 255.255.240.0 |

| 13 | 11 | 8192 | 2048 | 21/ | 255.255.248.0 |

| 14 | 10 | 214 | 1024 | 22/ | 255.255.252.0 |

| 15 | 9 | 215 | 512 | 23/ | 255.255.254.0 |

| 16 | 8 | 216 | 265 | 24/ | 255.255.255.0 |

| 17 | 7 | 217 | 128 | 25/ | 255.255.255.128 |

| 18 | 6 | 218 | 64 | 26/ | 255.255.255.192 |

| 19 | 5 | 219 | 32 | 27/ | 255.255.255.224 |

| 20 | 4 | 220 | 16 | 28/ | 255.255.255.240 |

| 21 | 3 | 221 | 8 | 29/ | 255.255.255.248 |

| 22 | 2 | 222 | 4 | 30/ | 255.255.255.252 |

| 23 | 1 | 223 | 2 | 31/ | 255.255.255.254 |

| 24 | 0 | 224 | 1 | 32/ | 255.255.255.255 |

في الصنف (A)، يكون طول معرف الشبكة (7) بت، بالإضافة إلى وجود بت واحد محجوز، في حين يكون طول مُعرّف المُضيف هو (24) بت.[19] لتجزئة فضاء عناوين من هذا الصنف، يتم اقتطاع عدد من البتات من مُعرّف المضيف، بدءاً من المرتبة الأكثر أهمية، ويُسمّى المُعرّف الناتج بقسم الشبكة الجزئية. يختلف طول المعرّف الجديد بحسب متطلبات التجزئة، وحدّه الأدنى هو (1) بت، ويعني ذلك تجزئة فضاء العناوين إلى فضاءَين جزئيين فقط، أما حدّه الأعلى فهو (22) بت، ويعني ذلك تجزئة الفضاء إلى (222) فضاء جزئي في كل منها 4 عناوين، اثنان منها فقط يصلحان لعنونة المضيفين.

من الممكن نظريّاً اختيار طول لمُعرّف الشبكة الجزئية ليكون (23) أو (24) بت، لكن ذلك يُنتج أفضية عناوين جُزئيّة تحتوي عنوانين في الحالة الأولى ولا تحتوي على أي عنوان في الحالة الثانية، وفي كلتا الحالتين لا يوجد عناوين صالحة لعنونة المضيفين.[71] عمليّاً، ليس هناك استخدامات لأفضية جزئيّة بهذه الأحجام في الإصدار الرابع من بروتوكول الإنترنت.

يجب التمييز بين حجم فضاء العناوين الجزئي الناتج عن التجزئة، وهو عدد العناوين الإجمالي التي يحتويها الفضاء، وبين عدد عناوين الفضاء التي تصلح لعنونة المُضيفين. في أفضية عناوين الإصدار الرابع من بروتوكول الإنترنت يكون عدد العناوين التي تصلح لعنونة المضيفين دائماً أقل بعنوانين من عدد عناوين الفضاء الإجمالي. والسبب في ذلك أن أكبر وأصغر عنوان من حيث القيمة يكونان محجوزين لاستخدامات أُخرى، فيُستخدم أصغر عنوان ليمثل كامل الفضاء الجزئي، ولا يجوز استعماله لعنونة المضيفين. أمّا أكبر عنوان في الفضاء الجزئي، فهو يُستخدم كعنوان بث عام لجميع المضيفين الذين يستضيفون عناوين من ذلك الفضاء، ونتيجة لذلك، لا يُمكن استخدامه لعنونة المُضيفين.

ضمن الحدود السابقة، هناك حالتين مميزتين، فإذا كان طول مُعرف الشبكة الجزئية (8) بت، فإن طول مُعرّف المضيف سيكون (16) بت، ويعني ذلك أن التجزئة تنتج أفضية عناوين جزئية في كل منها (216=65536) عنواناً، وهي أفضية مُكافئة من حيث الحجم للصنف القياسي (B). أمّا إذا كان طول معرف الشبكة الجزئية هو (16) بت فإنّ طول مُعرّف المُضيف سيكون (8) بت، ويعني ذلك أن التجزئة تنتج أفضية عناوين جزئية في كل منها (28=256) عنواناً، وهي أفضية مُكافئة من حيث الحجم للصنف القياسي (C).

مع إمكانية تغيير طول معرف الشبكة الجزئية ضمن مجال الإعداد الصحيحة [22,1]، يمكن تمييز الحالات التالية:

- طول معرف الشبكة الجزئية أكبر أو يساوي (1) وأصغر تماماً من (8).

- طول معرف الشبكة الجزئية يساوي (8).

- طول معرف الشبكة الجزئية أكبر أو يساوي (9) وأصغر تماماً من (16).

- طول معرف الشبكة الجزئية يساوي (16).

- طول معرف الشبكة الجزئية أكبر أو يساوي (17) وأصغر أو يساوي (22).

الصنف (B)

| طول معرّف الشبكة الجزئية (بت) | طول مُعرّف المضيف (بت) | عدد أفضية العناوين الجزئية | حجم فضاء العناوين (عنوان) | قناع الشبكة الجزئية | |

|---|---|---|---|---|---|

| تمثيل اللاحقة | التمثيل العشري المنقط | ||||

| 1 | 15 | 2 | 215 | 17/ | 255.255.128.0 |

| 2 | 14 | 4 | 214 | 18/ | 255.255.192.0 |

| 3 | 13 | 8 | 8192 | 19/ | 255.255.224.0 |

| 4 | 12 | 16 | 4096 | 20/ | 255.255.240.0 |

| 5 | 11 | 32 | 2048 | 21/ | 255.255.248.0 |

| 6 | 10 | 64 | 1024 | 22/ | 255.255.252.0 |

| 7 | 9 | 128 | 512 | 23/ | 255.255.254.0 |

| 8 | 8 | 256 | 265 | 24/ | 255.255.255.0 |

| 9 | 7 | 512 | 128 | 25/ | 255.255.255.128 |

| 10 | 6 | 1024 | 64 | 26/ | 255.255.255.192 |

| 11 | 5 | 2048 | 32 | 27/ | 255.255.255.224 |

| 12 | 4 | 4096 | 16 | 28/ | 255.255.255.240 |

| 13 | 3 | 8192 | 8 | 29/ | 255.255.255.248 |

| 14 | 2 | 214 | 4 | 30/ | 255.255.255.252 |

| 15 | 1 | 215 | 2 | 31/ | 255.255.255.254 |

| 16 | 0 | 216 | 1 | 32/ | 255.255.255.255 |

في الصنف (B)، يكون طول معرف الشبكة (14) بت، بالإضافة إلى وجود بتين محجوزين، في حين يكون طول معرف المُضيف هو (16) بت.[19] لتجزئة فضاء عناوين من هذا الصنف، يتمّ اقتطاع عدد من البتات من مُعرّف المُضيف، بدءاً من المرتبة الأكثر أهمية، ويُسمّى المُعرّف الناتج بقسم الشبكة الجزئيّة. يختلف طول المُعرّف الجديد بحسب متطلبات التجزئة، وحدّه الأدنى هو (1) بت، ويعني ذلك تجزئة فضاء العناوين إلى فضاءَين جزئيين فقط، أمّا حدّه الأعلى فهو (14) بت، ويعني ذلك تجزئة الفضاء إلى (214=16384) فضاء جزئي في كل منها (4) عناوين، اثنان منها فقط يصلحان لعنونة المُضيفين.[72]

ضمن الحدود السابقة، هناك حالة مميزة، فعندما كان طول مُعرف الشبكة الجزئية (8) بت، فإن طول مُعرّف المضيف سيكون (8) بت، ويعني ذلك أن التجزئة تنتج أفضية عناوين جزئية في كل منها (28=256) عنواناً، وهي أفضية مُكافئة من حيث الحجم للصنف القياسي (C).

مع إمكانية تغيير طول معرف الشبكة الجزئية ضمن مجال الإعداد الصحيحة [14,1]، يمكن تمييز الحالات التالية:

- طول معرف الشبكة الجزئية أكبر أو يساوي (1) وأصغر تماماً من (8).

- طول معرف الشبكة الجزئية يساوي (8).

- طول معرف الشبكة الجزئية أكبر أو يساوي (9) وأصغر أو يساوي من (14).

تحدد متطلبات التجزئة أيضاً شروطاً إضافية على طول مُعرّف الشبكة الجزئية أو على طول مُعرّف المضيف أو على الاثنين معاً. نتيجة لما سبق، قد توجد عدة أطوال ممكنة لمُعرّف الشبكة الجزئية تتوافق من متطلبات التجزئة، ويعود اختيار القيمة المناسبة عندها لمدير الشبكة.[73]

الصنف (C)

| طول معرّف الشبكة الجزئية (بت) | طول مُعرّف المضيف (بت) | عدد أفضية العناوين الجزئية | حجم فضاء العناوين (عنوان) | قناع الشبكة الجزئية | |

|---|---|---|---|---|---|

| تمثيل اللاحقة | التمثيل العشري المنقط | ||||

| 1 | 7 | 2 | 128 | 25/ | 255.255.255.128 |

| 2 | 6 | 4 | 64 | 26/ | 255.255.255.192 |

| 3 | 5 | 8 | 32 | 27/ | 255.255.255.224 |

| 4 | 4 | 16 | 16 | 28/ | 255.255.255.240 |

| 5 | 3 | 32 | 8 | 29/ | 255.255.255.248 |

| 6 | 2 | 64 | 4 | 30/ | 255.255.255.252 |

| 7 | 1 | 128 | 2 | 31/ | 255.255.255.254 |

| 8 | 0 | 256 | 1 | 32/ | 255.255.255.255 |

في الصنف (C)، يكون طول معرف الشبكة (21) بت، بالإضافة إلى وجود ثلاث بتات محجوزة، في حين يكون طول معرف المضيف هو (8) بت. لتجزئة فضاء عناوين من هذا الصنف، يتم اقتطاع عدد من البتات من مُعرّف المُضيف، بدءاً من المرتبة الأكثر أهمية، ويسمى المعرف الناتج بقسم الشبكة الجزئيّة. يختلف طول المعرّف الجديد بحسب متطلبات التجزئة، وحدّه الأدنى هو (1) بت، ويعني ذلك تجزئة فضاء العناوين إلى فضاءَين جزئيين فقط، أمّا حدّه الأعلى فهو (6) بت، ويعني ذلك تجزئة الفضاء إلى (26=64) أفضية جزئية في كل منها (4) عناوين، اثنان منها فقط تصلح لعنونة المضيفين.[69](9)

يجب الانتباه إلى أنه من الممكن نظرياً اختيار معرف شبكة جزئية بطول (7) أو (8) بت، في الحالة الأولى، ينتج عن التجزئة أفضية عناوين جزئية تحتوي عنوانين فقط، هما عنوان الشبكة وعنوان البث العام، ولا يكون هناك أي عنوان آخر لعنونة المضيفين، أمّا في الحالة الثانية فإنّ أفضية العنونة الناتجة لا تحتوي إلا على عنوان واحد فقط هو عنوان الشبكة، وفي كلتا الحالتين لا يُمكن عنونة المُضيفين.[74][75] لذلك، عمليّاً، يتغير طول معرف الشبكة الجزئية ضمن مجال الأعداد الصحيحة [6,1].

قد تحدد شروط التجزئة مُتطلبات إضافيّة تحدّ من المجال الذي يتغير ضمنه طول مُعرّف الشبكة الجزئية، ويجب الالتزام باختيار قيمة صحيحة لطول المعرّف من ذلك المجال تحديداً، وإذا تمّ اختيار قيمة ما لطول المُعرّف بحيث تكون أدنى من القيم المحصورة بالمجال فإن عدد الشبكات الجزئيّة الناتجة لن يكون كافياً لتحقيق متطلبات التجزئة، أمّا إذا تم اختيار قيمة لطول المعرف بحيث تكون أكبر من القيم المحصورة بالمجال فإنّ عدد العناوين داخل كل فضاء جزئي لن يكون كافياً لتحقيق متطلبات التجزئة.[76]

التجزئة متعددة المستويات واستعمال الأقنعة مختلفة الطول (VLSM)

التجزئة متعددة المستويات (بالإنجليزية: Multi-level Subnetting) هي تقسيم فضاء عناوين ما أكثر من مرة اعتماداً على مُعرفات شبكة جزئية مختلفة الطول لإنتاج أفضية عناوين جزئية ذات أحجام مختلفة، ويمكن استخدام التجزئة المتعددة على فضاء عناوين قياسي أو على بادئة غير قياسية. يتطلب استخدام التجزئة المتعددة تخطيطاً مسبقاً ومهارات رياضية، ويتيح عند استخدامه بشكل سليم خيارات أكثر مرونة في تجزئة الشبكة من التجزئة أحادية المستوى (بالإنجليزية: Single-level Subnetting).[8]

إذا تمت التجزئة متعددة المستويات على صنف عنوان قياسي للإصدار الرابع من بروتوكول الإنترنت، فستنتج أفضية جزئية مختلفة الأحجام يكون لها أقنعة شبكات جزئية مُختلفة الطول (بالإنجليزية: Variable Length Subnet Mask اختصاراً VLSM)، يستخدم هذا الاصطلاح عادة للإشارة إلى استعمال شبكات جزئية ناتجة عن التجزئة المتعددة لفضاء واحد من صنف قياسي ما، وهي ذات أطوال أقنعة مختلفة في عنونة نطاقات البث العام، لأن أطوال الأقتعة مختلفة فإن لهذه الشبكات أحجام مختلفة.[77]

إنّ تراكب أفضية العناوين هو مشكلة شائعة عند استعمال الأقنعة مختلفة الطول، وهو خطأ في العنونة، ناجم عن تجزئة شبكة غير صحيحة، وفيه يكون جزء من فضاء العناوين الأصلي مشتركاً بين فضاءَين جزئيين، ويسبب ذلك مشكلة عند التوجيه.[78] بالإضافة لذلك، يكون استعمال بروتوكول توجيه غير قياسي مُتطلباً أساسياً عند استعمال الأقنعة مختلفة الطول، فبدون الإعلان عن أقنعة الشبكات لا يكون بإمكان الموجهات تمييز حدود أفضية العناوين ولا أحجامها.[79]

ينتج عن استعمال الأقنعة مختلفة الطول زيادة في عدد الشبكات الجزئية، ويسبب ذلك زيادة في أحجام جدول التوجيه في الموجهات، حيث يضاف بند في الجدول من أجل كل شبكة جزئية. يتيح التوجيه غير الصنفي بين النطاقات (CIDR) إمكانية لتجميع عناوين عدد من الأفضية الجزئية لتشكيل عنوان وحيد يمثل فضاء واحداً يشمل جميع الأفضية الجزئية، ويحلّ محلها في جدول التوجيه، ولكن استعمال تقنية كهذه يتطلب تصميماً دقيقاً ومسبقاً للشبكة.[80]

تجزئة فضاء غير قياسي

تجزئة فضاء عناوين غير قياسية هي تقسيم فضاء عناوين غير قياسي إلى فضاءي عناوين أو أكثر أصغر بالحجم. تعتمد هذه التجزئة على العنونة غير الصنفية حيث لا يوجد أصناف قياسيّة ولا أقنعة شبكة قياسيّة، ولا يوجد أيضاً طول ثابت لمُعرّف الشبكة، ويتمّ تحصيص فضاء العناوين الإجمالي بحسب الحاجة، ويمكن أن يبدأ معرّف الشبكة الجزئية في أي موقع في العنوان.[81] تقوم الجهات الناظمة لعملية التحصيص مثل هيئة منح عناوين وأرقام الإنترنت أو سجلات الإنترنت الإقليمية بعرض بادئات ذات أطوال مختلفة على المستخدمين أو على المواقع الطرفية،[82][83] تصفّ كل بادئة فضاء عناوين ذو حجم مختلف، ويختار المستخدم حجم فضاء العناوين بحسب حاجته.

يمكن للمستخدمين بعد ذلك تجزئة فضاء العناوين الممنوح لهم حسب حاجتهم، وذلك لإنتاج أفضية عناوين جزئية أصغر، ويحدد المستخدم طول مُعرّف المضيف وطول معرّف الشبكة الجزئية بناءاً على عدد عناوين المضيفين المرغوب في كل فضاء أو على عدد الأفضية الجزئية الإجمالي أو على الاثنين معاً،[84] وتجري تجزئة الشبكة بشكل مُشابه لتجزئة الشبكة الصنفية، فالاختلاف الأساسي بين التجزئة الصنفية وغير الصنفية هو في الطريقة التي يتم على أساسها منح فضاء العناوين للمستخدمين وليس في آليّة التجزئة.

الإصدار السادس

| اسم الفضاء باللغة العربية | اسم الفضاء باللغة الإنكليزية | البادئة | المرجع |

|---|---|---|---|

| فضاء العناوين الفريدة عالمياً | Global unicast address space | 3/::2000 | [85] |

| فضاء العناوين المحلية المميزة فريدة الوجهة | Unique local unicast address space | FC00::/7 | [86] |

| فضاء العناوين المحلية فريدة الوجهة | Link-local unicast address space | FE80::/10 | [87] |

| فضاء عناوين البث المجموعاتي | Multicast address space | FF00::/8 | [88] |

يُقسّم مجال فضاء العناوين في الإصدار السادس من بروتوكول الإنترنت إلى مجموعة من الأفضية الجزئية بحسب الغرض من الاستخدام، أهمها فضاء العناوين الفريدة عالمياً وفضاء العناوين الفريدة محلياً وفضاء عناوين البث المجموعاتي وفضاء العناوين المحلية.[89] تُقسّم هذه الأفضية على أساس رياضي، فمثلاً تنتمي جميع العناوين التي تبدأ بالبادئة (FF::/8) إلى فضاء عناوين البث المجموعاتي، أمّا فضاء العناوين الفريدة عالمياً فيُحدد بالبادئة (3/::2000).[90]

تبدأ عملية منح العناوين الفريدة عالمياً على أساس جغرافي، وفق طريقة تسمح باستعمال تقنيات التوجيه غير الصنفي بين النطاقات لاختزال عناوين الأفضية، والغرض من ذلك استقرار جداول التوجيه على المستوى العالمي، تقوم هيئة تعيين أرقام الإنترنت بتخصيص أفضية عناوين لسجلات الإنترنت الإقليمية، عن طريق منحها بادئات بطول (23) بت.[27] بعد ذلك، يقوم كل سجل إنترنت إقليمي بتجزئة فضاء العناوين إلى أفضية عناوين جزئية تمنح لمزودات الخدمة، وقد تحصل عملية المنح على أكثر من مستوى، مثل منح فضاء عناوين لمزود خدمة وطني ليقوم بتجزئته إلى أفضية أصغر تمنح لمزودات الخدمة المحلية.[83]

يحصل المُشتركون على أفضية عناوين جزئية من مزودات الخدمة المحلية، وتكون البادئة عادة بطول (48) بت، في الغالب الأعم يقتطع مديرو الشبكات قسماً يبلغ طوله (16) بت من مُعرف المنفذ، ويُنشؤون قسماً جديداً هو مُعرّف الشبكة الجزئية الذي يُضاف إلى البادئة فيصبح طولها النهائي (64) بت، ويترك ذلك (64) بت لمُعرّف المنفذ، وهو طول ملائم لآلية توليد المُعرّف الفريد المُوسّع (EUI-64).[91]

إن التجزئة في الإصدار السادس من بروتوكول الإنترنت تتشابه من حيث الآلية الرياضية مع التجزية في الإصدار الرابع، لكنها تختلف من حيث الغاية، فهي تهدف إلى تنظيم استعمال فضاء العناوين بطريقة متوافقة مع آلية التوجيه، ولا تستخدم لتحديد حجم محدد من أفضية العناوين كما في الحالة في الإصدار الرابع، فعدد العناوين المتاحة في شبكة جزئية واحد من الإصدار السادس طول بادئتها (64) بت، يبلغ المليارات، وهو بحد ذاته، أكبر من كامل فضاء عناوين الإصدار الرابع من بروتوكول الإنترنت.[92]

يتكون عنوان الإصدار السادس من بروتوكول الإنترنت من (128) بت، ويكتب بنظام العد الست عشري على شكل عدد مكوّن من (32) مرتبة ست عشرية، ويجري تجميع هذه المراتب ضمن مجموعات رباعية (بالإنجليزية: Quartet) عددها (8) يضم كل منها (4) مراتب ست عشرية أو (16) بت.(EUI-64).[93] عند تجزئة فضاء عناوين من الإصدار السادس، يجري اقتطاع قسم من مُعرّف المنفذ وإنشاء قسم جديد هو معرف الشبكة الجزئية، يمكن بحسب موقع نهاية مُعرّف الشبكة الجزئية ضمن العنوان التمييز بين الحالات التالية:

- مُعرّف الشبكة الجزئية ينتهي عند حدود إحدى المجموعات الرباعية، ويعني ذلك أن نهاية المُعرّف تكون عند أحد البتات ذوات الفهارس {15,31,47,63,79,95,111,127}.

- مُعرّف الشبكة الجزئية ينتهي عند حدود إحدى المراتب الست عشرية ضمن مجموعة رباعية، وهناك 3 حالات ممكنة في كل مجموعة رباعية، مثلاً في المجموعة الأولى هي البتات ذات الفهارس {3,7,11} وفي الثانية {19,23,27} وهكذا..

- مُعرّف الشبكة الجزئية ينتهي عند حدود أحد البتات ضمن خانة ست عشرية داخل مجموعة رباعية، وهناك 3 حالات ممكنة في ضمن كل خانة ست عشرية، مثلاً في الخانة الست عشرية الثانية تكون الحدود الممكنة عند البتات ذات الفهارس {4,5,6} وفي الخانة الست عشرية الثالثة عند البتات ذات الفهارس {8,9,10} وهكذا.(11)

أمثلة

تجزئة فضاء عناوين قياسي للإصدار الرابع من بروتوكول الإنترنت

الصنف (A)

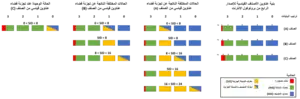

_-ar.png.webp) التجزئة من أجل عدد محدد من الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8.

التجزئة من أجل عدد محدد من الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8._-ar.png.webp) التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 16 وأصغر تماماً من 22.

التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 16 وأصغر تماماً من 22._-ar.png.webp) التجزئة من أجل عدد وحجم محدد لعناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8.

التجزئة من أجل عدد وحجم محدد لعناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8.-ar.png.webp) التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 8.

التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 8._-ar.png.webp) التجزئة من أجل حجم محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 16.

التجزئة من أجل حجم محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 16.-ar.png.webp) التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 8 وأصغر تماماً من 16.

التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 8 وأصغر تماماً من 16.-ar.png.webp) التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر يساوي 1 وأصغر تماماً من 8.

التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر يساوي 1 وأصغر تماماً من 8.-ar.png.webp) التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

الصنف (B)

_-ar.png.webp) التجزئة من أجل عدد محدد من الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8.

التجزئة من أجل عدد محدد من الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر أو يساوي 1 وأصغر تماماً من 8.-ar.png.webp) التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 8 وأصغر تماماً من 14.

التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر تماماً من 8 وأصغر تماماً من 14._-ar.png.webp) التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 8.

التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة طول معرف الشبكة الجزئية مساو تماماً للقيمة 8.-ar.png.webp) التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر يساوي 1 وأصغر تماماً من 8.

التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة طول معرف الشبكة الجزئية أكبر يساوي 1 وأصغر تماماً من 8.-ar.png.webp) التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

الصنف (C)

-ar.png.webp) التجزئة من أجل عدد محدد من الشبكات الجزئية.

التجزئة من أجل عدد محدد من الشبكات الجزئية.-ar.png.webp) التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية.

التجزئة من أجل حجم محدد لفضاء عناوين الشبكات الجزئية._-ar.png.webp) التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية.

التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية.-ar.png.webp) التجزئة من أجل طول محدد لقناع الشبكات الجزئية.

التجزئة من أجل طول محدد لقناع الشبكات الجزئية.-ar.png.webp) التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، مثال عن حالة يستحيل فيها التجزئة.

التجزئة من أجل عدد وحجم محددين لأفضية عناوين الشبكات الجزئية، مثال عن حالة يستحيل فيها التجزئة.

استعمال الأقنعة مختلفة الطول (VLSM)

-ar.png.webp) الصنف (A).

الصنف (A)._-ar.png.webp) الصنف (B).

الصنف (B)._-ar.png.webp) الصنف (C).

الصنف (C).

التجزئة غير الصنفية لفضاء عناوين للإصدار الرابع من بروتوكول الإنترنت

-ar.png.webp) التجزئة من أجل عدد محدد من الشبكات الجزئية.

التجزئة من أجل عدد محدد من الشبكات الجزئية.-ar.png.webp) التجزئة من أجل حجم محدد للشبكات الجزئية.

التجزئة من أجل حجم محدد للشبكات الجزئية.-ar.png.webp) التجزئة من أجل عدد وحجم محددين لفضاءات الشبكات الجزئية.

التجزئة من أجل عدد وحجم محددين لفضاءات الشبكات الجزئية.-ar.png.webp) التجزئة من أجل طول محدد لقناع الشبكات الجزئية.

التجزئة من أجل طول محدد لقناع الشبكات الجزئية.-ar.png.webp) التجزئة من أجل عدد وحجم محددين لفضاءات عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

التجزئة من أجل عدد وحجم محددين لفضاءات عناوين الشبكات الجزئية، حالة يستحيل فيها التجزئة.

تجزئة فضاء عناوين للإصدار السادس من بروتوكول الإنترنت

-ar.png.webp) التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود المجموعة الرباعية.

التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود المجموعة الرباعية.-ar.png.webp) التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود مرتبة ست عشرية.

التجزئة من أجل عدد محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود مرتبة ست عشرية.-ar.png.webp) التجزئة من أجل حجم محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود بت ضمن مرتبة ست عشرية.

التجزئة من أجل حجم محدد لأفضية عناوين الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود بت ضمن مرتبة ست عشرية.-ar.png.webp) التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود مرتبة ست عشرية.

التجزئة من أجل طول محدد لقناع الشبكات الجزئية، حالة معرف الشبكة الجزئية ينتهي عند حدود مرتبة ست عشرية.

مشكلات مرتبطة بالتجزئة

تراكب أفضية العناوين

تراكب أفضية العناوين (بالإنجليزية: Address Space Overlapping) هو وجود مجموعة عناوين مشتركة في فضاءي عناوين أو أكثر قيد الاستخدام. إن تراكب الأفضية هي ظاهرة غير مرغوبة تحصل نتيحة خطأ في تصميم الشبكة، وهي شائعة عند استعمال الأقنعة مختلفة الطول (VLSM).[78] على الرغم من أن التراكب هو نتيجة خطأ في العنونة، فإنّ المشكلة المترتبة على ذلك تظهر في التوجيه، حيث لا يمكن بلوغ مجموعة واحدة أو أكثر من المجموعات المتراكبة.[77]

من الأمثلة على ظاهرة تراكب أفضية العناوين استعمال فضاءي الإصدار الرابع (10.1.2.0/23) و (10.1.3.248/30) لعنونة مضيفين في نفس الشبكة. يحتوي الفضاء الأول على (512) عنوان ويمتد الفضاء الأول بين العنوانين (10.1.2.0) و (10.1.3.255) في حين يحتوي الفضاء الثاني على (4) عناوين فقط ويمتد بين العنوانين (10.1.3.248) و (10.1.3.252)، إنّ الفضاء الثاني محتوى بالكامل ضمن الفضاء الأول.[94]

يمكن استخدام نفس فضاء العناوين أو جزء منه أكثر من مرة في نفس الشبكة باستعمال تقنية ترجمة عنوان الشبكة (NAT)،[95] وغالباً ما تستخدم أفضية العناوين الخاصة من أجل ذلك.(10)

إهدار العناوين في الشبكات الجزئية الصغيرة

تحتاج بعض بروتوكولات الربط، مثل بروتوكول الربط بين نقطتين، إلى أفضية عناوين صغيرة جداً، تحتوي على عنوانين فقط، لكن تجزئة فضاء عناوين للإصدار الرابع من بروتوكول الإنترنت محدود بطول أصغري لمُعرّف المضيف هو (2) بت، ويعني ذلك وجود (4) عناوين في الفضاء الجزئي الناتج، يكون اثنان منها محجوزين لعنوان الشبكة وعنوان البث العام فيها، ويظل اثنان متاحين لعنونة المضيفين. إذا تمّت التجزئة على أساس معرف مضيف بطول (1) بت فقط، وتكون الأفضية الجزئية الناتجة محددة بقناع الشبكة (31/)، فإنّ عدد العناوين في الفضاء هو (2) فقط، وهما محجوزان سلفاً، أي لا يوجد أي عنوان متاح لعنونة المضيفين.[96]

إنّ التقسيم السابق يعني هدر ما قيمته (50%) تقريباً من عدد العناوين المتاحة للمضيفين لصالح قضايا تتعلق بالتوجيه.[97] فمثلاً إذا تمت تجزئة فضاء عناوين قياسي من الصنف (C) بحسب القناع (30/)، فسينتج ذلك (64) شبكة جزئية في كل منها (4) عناوين فقط، اثنان منها متاحان للعنونة، أي ما مجمله (128) عنواناً فقط، في مقابل (254) عنواناً متاحاً للمضيفين في الفضاء القياسي قبل التجزئة.

اقترحت وثيقة طلب التعليقات (RFC 3021) حلاً لهذه المشكلة من خلال إيجاد آلية لاستعمال الأفضية ذات الأقنعة (31/)، حيث يُستخدم عنوانا الشبكة والبث العام كعنواني مضيفين، ولكنّها اشترطت استخدام بروتوكول الربط بين نقطتين لنجاح ذلك.[98]

زيادة أحجام جداول التوجيه

ينتج عن تجزئة فضاء عناوين ما فضاءي عناوين جزئيين أو أكثر، ويجب أن يملك كل موجه في جدول توجيهه مساراً واحدًا على الأقل نحو كل شبكة مُستعملة في العنونة، ويسبب زيادة عدد الشبكات بسبب عملية التجزئة زيادة في عدد البنود في جدول التوجيه، وتصبح القضية إشكالية في الشبكات الكبيرة مثل شبكة الإنترنت، حيث يمكن أن تنمو أحجام جداول التوجيه بشكل خارج عن السيطرة.[99]

أشارت وثيقة طلب التعليقات (RFC 1338) إلى مشكلة نمو حجم جداول التوجيه في سياق عرضها لثلاث مشاكل مُرتبطة بالعنونة والتوجيه في شبكة الإنترنت،[20] ووصفت فيها المشكلة كما يلي:(12)

| نمو جداول التوجيه في موجهات شبكة الإنترنت لتتجاوز القدرات الحالية للبرمجيات (والأشخاص) لإدارتها بشكل فعال |

تابعت وثائق طلب التعليقات هذه المشكلة، ووردت هذه المشكلة أيضاً في الوثيقتين (RFC 1519)[5] و (RFC 4632)[7] بشكل مُعدّل حيث أضيفت كلمة معدات الحاسب (بالإنجليزية: Hardware) إلى البرمجيات والأشخاص، وقد توقعت هذه الوثائق نمواً أسياً في أحجام جداول التوجيه إذا استمرت إضافة البنود إليها بالشكل السابق، وتظهر الإحصائيات الخاصة بتوسّع شبكة الإنترنت في الفترة بين (1989-2007)م[100] وفي الفترة بين (2008-2017)م[101] ازدياداً أسيّاً في عدد البنود الفريدة في جدول توجيه بروتوكول البوابة الحدودية بشكلٍ متوافق التوقعات التي وضعت في العامين 1992م و1993م.

يسمح استعمال التوجيه غير الصنفي بين النطاقات باستعمال آلية لتجميع بنود جدول التوجيه التي تخص شبكات جزئية ناتجة عن شبكة أصلية واحدة، وينتج عن ذلك بند واحد يمثل فضاءً يشمل كل الأفضية الجزئية، وتسمى العملية تجميع المسارات (بالإنجليزية: Route Aggregation)، ينتج عنها انخفاض ملحوظ في حجم جداول التوجيه، لكنها تتطلب تصميماً مُحكماً للشبكة، فالاستخدام غير الملائم لها يؤدي إلى حصول تجميع غير مناسب وهو إحدى المشاكل الخاصة بالتوجيه.

-ar.png.webp)

تجميع المسارات غير المناسب

تجميع المسارات هو آلية رياضية لاختزال عدد من المسارات نحو أفضية جزئية ناتجة عن تجزئة فضاء أصلي واحد، وإنتاج مسار واحد يشمل المسارات نحو تلك الأفضية.[102] تستعمل هذه الآلية لإنقاص حجم جداول التوجيه وبالتالي توفير وقت المعالجة، وتقليل استهلاك عرض النطاق عند إرسال تحديثات، وأيضاً للحفاظ على ثبات جداول التوجيه، فعند استخدام هذه الآلية لا تؤثر عدم صلاحية مسار يصل لشبكة جزئية ما على المسار المُختزل الناتج عن عملية التجميع، والموجود في جدول التوجيه.[103]

يتطلب إنجاز تجميع المسارات بشكل صحيح تخطيطاً مسبقاً لعملية العنونة، بحيث يتم توزيع الأفضية الجزئية بطريقة تسمح باختزالها لاحقاً عند إنجاز التوجيه. ويسبب غياب التخطيط أو إنجاز عملية التجميع بشكل غير متوافق مع طوبولوجيا الشبكة مُشكلة التجميع غير المُناسب، وفيها يتم توليد مسار مُختزل لا يمثل كل المسارات نحو الأفضية الجزئية، أو توليد مسار مختزل يمثل بالإضافة للمسارات المطلوبة عدداً من المسارات الإضافية الأخرى، وتُسبب هذه الحالات جميعاً مشاكل مُرتبطة بالتوجيه، وبشكلٍ أساسي تعذّر الوصول إلى شبكة جزئية أو أكثر.[104]

انظر أيضاً

- بروتوكول الإنترنت

- العنونة في بروتوكول الإنترنت.

- التوجيه غير الصنفي بين النطاقات.

- أنظمة عد

- نظام العد الثنائي

- نظام العد العشري

- نظام العد الستة عشري

هوامش

1. في أنظمة العد ذات الأساس الثابت تكون القيمة المقابلة لكل مرتبة هي جداء قيمة الرقم الموجود فيها مع أساس نظام العد مرفوعاً إلى فهرس المرتبة، على أن تبدأ فهرسة المراتب من الصفر، وتكون قيمة كل عدد هي مجموع القيم المقابلة للمراتب، مثلاً العدد 11510 في المثال السابق، يكتب بالشكل: 5x100+1x101+1x102=115.

2. فضاء العناوين (0.0.0.0/8) محجوز بالكامل، ولا يستعمل في عنونة المُضيفين إلا كجزء من عملية التهيئة الآلية، وأيضاً الفضاء (127.0.0.0/8) محجوز لأغراض الحلقة المحلية ولا يستخدم في عنونة المضيفين.[105]

3. الصنف (D) محجوز للبث المجموعاتي.[106]

4. الصنف (E) محجوز لاستخدامات مستقبلية،[107] أما وجود العدد (25510) في المرتبة الأكثر أهمية فهو يقتصر على استخدامات خاصة للبث العام،[108] ولا استخدامات للفضاء (255.0.0.0/8) في عنونة المُضيفين.[109]

5. المقصود بالبادئة هو قسم الشبكة في العنوان، وسمي بالبادئة لأنه يبدأ العنوان دائماً. في تدوين البادئة يتم ذكر طول هذا القسم بشكل مباشر، بواحدة هي البت، أمّا في الشبكات ذات الأصناف القياسية، فإنّ طول البادئة، أو طول قسم الشبكة، يتحدد بصنف العنوان.[48]

6. الترتيب (3) ثم (4) ذو مغزى في هذا السياق، لأن مُعرّف الشبكة الجزئية ينمو من الخاتة الأكثر أهمية نحو الخانة الأقل الأهمية.

7. لإنجاز الحساب يستخدم اللوغاريتم ذو الأساس الثنائي، أي (..log2(25)=4.6438) ثم يُقرّب الناتج إلى أعلى عدد صحيح فينتج (5).

8. نظرياً، من الممكن اختيار طول مُعرّف المضيف في الإصدار الرابع من بروتوكول الإنترنت ليكون مُساوياً للقيمة (1)، وسينتج عن ذلك شبكات جزئية تحتوي على (21=2) عنوان فقط، يكون أحدهما هو عنوان الشبكة والآخر هو عنوان البث العام، ولا يبقى أي عنوان مُتاح لعنونة المضيفين، لذلك، وعند تجزئة فضاء عناوين من الإصدار الرابع يجب التمييز بين عدد العناوين الإجمالي في الفضاء الجزئي الناتج، وعدد العناوين المتاحة للمضيفين في الفضاء الجزئي الناتج، وهو أقل بعنوانين من عدد العناوين الإجمالي.[74][75]

9. الأصل في حساب عدد الأفضية هو طرح (2) من عدد الأفضية الجزئية الإجمالي، ويعود السبب في ذلك إلى الفترة التي استُخدمت فيها بروتوكولات التوجيه غير الصنفية، أي تلك التي لا تقوم بالإعلان عن أقنعة الشبكات، حيث لم يكن بالإمكان التمييز بين الشبكة الصنفية وأي شبكة أخرى تتوافق معها من حيث بنية العنوان، ولكنها تختلف عنها بالقناع، مثلاً (192.168.1.0/24) و(192.168.1.0/26). بالإضافة لما سبق، فإنّ الشبكة الأخيرة التي تنتج عن التجزئة تملك عنوان بث عام، يشابه، من حيث البنية، عنوان البث العام للشبكة الأصلية. لذلك كانت هذه الشبكات تُستثنى دائماً في عمليات التجزئة، ولكن استعمال بروتوكولات توجيه غير قياسية حلّ هذا الإشكال.[79]

10. أفضية العناوين الخاصة في الإصدار الرابع من بروتوكول الإنترنت هي (10.0.0.0/8) و (172.168.0.0/12) و (192.168.0.0/16)،[110] أمّا في الإصدار السادس فهي من الفضاءFC00::/7.[111]

11. يستثنى البت رقم (0) من المرتبة الستة عشرية الأولى، ولذلك فحدود نهاية معرّف الشبكة الجزئية الخاصة بها تضمّ البتات ذات الفهارس {1,2} فقط، والسبب في ذلك أن استعماله يعني بادئة شبكة بطول (0) بت، وهي حالة مستحيلة.

12. النص الأصلي كما ورد في الوثيقة (RFC 1338)[20] هو: (بالإنجليزية: Growth of routing tables in Internet routers beyond the ability of current software (and people) to effectively manage.) أمّا النص المُعدّل كما ورد في الوثيقة (RFC 4632)[7] فهو: (بالإنجليزية: Growth of routing tables in Internet routers beyond the ability of current software, hardware, and people to effectively manage.)

مراجع

- ميشيل بكني (2019). أصول تجزئة الشبكة (الطبعة الثانية). صفحة 22. مؤرشف من الأصل في 29 أكتوبر 2019. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Wendell Odom (2007). CCENT/CCNA ICND1 Official Exam Certification Guide (باللغة الإنجليزية) (الطبعة الثانية). Cisco Press. صفحة 334. ISBN 1587201828. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IP Subnetting Step #1: Requirements Analysis". The TCPIP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 15 فبراير 2018. اطلع عليه بتاريخ 2 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Postal, J.; Mogul, H. (أغسطس 1985). "RFC 950, Internet Standard Subnetting Procedurer". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 30 نوفمبر 2016. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Fuller, V.; Li, T.; Yu, J.; Varadhan, K. (سبتمبر 1993). "RFC 1519, Classless Inter-Domain Routing (CIDR): an Address Assignment and Aggregation Strategy". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 06 مارس 2020. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Narten, T.; Huston, G.; Roberts, L. (مارس 2011). "RFC 6177, IPv6 Address Assignment to End Sites". The Internet Society (باللغة الإنجليزية). صفحة 19. مؤرشف من الأصل في 25 مارس 2020. اطلع عليه بتاريخ 17 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Fuller, V.; Li, T. (أغسطس 2006). "RFC 4632, Classless Inter-domain Routing (CIDR): The Internet Address Assignment and Aggregation Plan". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 8 يوليو 2018. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IP Variable Length Subnet Masking (VLSM)". The TCPIP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 5 مارس 2018. اطلع عليه بتاريخ 9 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IP Basic Address Structure and Main Components: Network ID and Host ID". The TCP/IP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 28 يناير 2018. اطلع عليه بتاريخ 18 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "IP Addressing and Subnetting for New Users" (PDF). Cisco Systems (باللغة الإنجليزية). صفحة 2. مؤرشف من الأصل (PDF) في 29 أغسطس 2017. اطلع عليه بتاريخ 18 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IP Addressing Categories (Classful, Subnetted and Classless) and IP Address Adjuncts (Subnet Mask and Default Gateway), Conventional ("Classful") Addressing". The TCP/IP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 24 يناير 2018. اطلع عليه بتاريخ 18 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IP Addressing Categories (Classful, Subnetted and Classless) and IP Address Adjuncts (Subnet Mask and Default Gateway) , classless addressing". The TCP/IP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 7 فبراير 2018. اطلع عليه بتاريخ 18 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "IANA IPv4 Address Space Registry". IANA (باللغة الإنجليزية). مؤرشف من الأصل في 3 يناير 2018. اطلع عليه بتاريخ 17 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Internet Protocol Version 6 Address Space". IANA (باللغة الإنجليزية). مؤرشف من الأصل في 20 مايو 2018. اطلع عليه بتاريخ 17 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "History of the Internet". APNICABN (باللغة الإنجليزية). مؤرشف من الأصل في 13 أغسطس 2018. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Pouzin, L. (1975). "A Proposal for Interconnecting Packet Switching Networks" (PDF). The Auberbach Annual 1975 - Best Computer Papers. Mason/charter. مؤرشف من الأصل (PDF) في 26 فبراير 2019. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Mogul, Jeffrey; Deering, S. (أوكتوبر 1984). "RFC 917, INTERNET SUBNETS". The Internet Society (باللغة الإنجليزية). صفحة 4. مؤرشف من الأصل في 08 مارس 2016. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة); تحقق من التاريخ في:|تاريخ=(مساعدة) - Clark, David; Cohen (يونيو 1978). "IEN 46, A PROPOSAL FOR ADDRESSING AND ROUTING IN THE INTERNET". The Internet Society (باللغة الإنجليزية). صفحة 2. مؤرشف من الأصل في 30 أغسطس 2018. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Postel, J. (سبتمبر 1981). "RFC 791, Internet Protocol, DARPA Internet Program Protocol Specification". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 6 أغسطس 2019. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Fuller, V.; Li, T.; Yu, J.; Varadhan, K. (يونيو 1992). "RFC 1338, Supernetting: an Address Assignment and Aggregation Strategy". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 06 مارس 2020. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Joshua Mattingly (23 أبريل 2014). "VLSMs, Summarization, and Troubleshooting TCP/IP". Prezi Inc (باللغة الإنجليزية). مؤرشف من الأصل في 9 سبتمبر 2018. اطلع عليه بتاريخ 9 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Pummill, T.; Manning, B. (ديسمبر 1995). "RFC 1860, Variable Length Subnet Table For IPv4". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 13 ديسمبر 2019. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Deering, S.; Hinden, R. (ديسمبر 1995). "RFC 1883, Internet Protocol, Version 6 (IPv6) Specification". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 06 مارس 2020. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Hinden, R.; Deering, S.; Nordmark, R. (أغسطس 2003). "RFC 3587, IPv6 Global Unicast Address Format". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 11 أغسطس 2012. اطلع عليه بتاريخ 17 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Hinden, R.; Deering, S. (يوليو 1998). "RFC 2373, IP Version 6 Addressing Architecture". The Internet Society (باللغة الإنجليزية). صفحة 19. مؤرشف من الأصل في 02 نوفمبر 2018. اطلع عليه بتاريخ 17 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Guidelines for Use of Extended Unique Identifier (EUI), Organizationally Unique Identifier (OUI), and Company ID (CID)" (PDF). IEEE (باللغة الإنجليزية). 3 أغسطس 2017. مؤرشف من الأصل (PDF) في 28 فبراير 2020. اطلع عليه بتاريخ 2 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة); line feed character في|عنوان=على وضع 56 (مساعدة) - "IPv6 Global Unicast Address Assignments". IANA (باللغة الإنجليزية). مؤرشف من الأصل في 22 فبراير 2018. اطلع عليه بتاريخ 2 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Van de Velde, G.; Popoviciu, C.; Chown, T.; Bonness, O.; Hahn, C. (ديسمبر 2008). "RFC 5375, IPv6 Unicast Address Assignment Considerations". The Internet Society (باللغة الإنجليزية). صفحة 8. مؤرشف من الأصل في 25 مارس 2020. اطلع عليه بتاريخ 2 سبتمبر 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - H. A. Thurston (2012). The Number System (باللغة الإنجليزية). Courier Corporation. صفحة 8. ISBN 0486458067. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Erik Cheever. "Representation of Numbers". Swarthmore College (باللغة الإنجليزية). مؤرشف من الأصل في 11 يناير 2018. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "STEP 1: BINARY IP CALCULATION". SUBNETONLINE.COM (باللغة الإنجليزية). مؤرشف من الأصل في 6 يونيو 2017. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Charles M. Kozierok (20 سبتمبر 2005). "IPv6 Address and Address Notation and Prefix Representation". The TCP/IP Guide (باللغة الإنجليزية). مؤرشف من الأصل في 11 ديسمبر 2017. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Number Systems" (PDF). MIT (باللغة الإنجليزية). مؤرشف من الأصل (PDF) في 21 فبراير 2016. اطلع عليه بتاريخ 14 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Binary Constants using the '0b' Prefix". gnu.org (باللغة الإنجليزية). مؤرشف من الأصل في 25 مارس 2017. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Binary Literals". Oracle (باللغة الإنجليزية). مؤرشف من الأصل في 25 فبراير 2017. اطلع عليه بتاريخ 14 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Boolean Data Type (Visual Basic)". Micosoft (باللغة الإنجليزية). 20 يوليو 2015. مؤرشف من الأصل في 13 أغسطس 2018. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Ian Wienand. "Chapter 2. Binary and Number Representation". Computer Science from the Bottom Up (باللغة الإنجليزية). مؤرشف من الأصل في 5 فبراير 2018. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Nam Sun Wang. "IPv6 Address and Address Notation and Prefix Representation". University of Maryland (باللغة الإنجليزية). مؤرشف من الأصل في 22 سبتمبر 2017. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Nam Sun Wang. "Numbers in Different Bases". The Oxford Math Center (باللغة الإنجليزية). مؤرشف من الأصل في 3 يناير 2018. اطلع عليه بتاريخ 13 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "A Brief Explanation of Decimal, Binary and Hexadecimal Number Systems" (PDF). University of Michigan (باللغة الإنجليزية). مؤرشف من الأصل (PDF) في 17 يونيو 2018. اطلع عليه بتاريخ 14 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة); line feed character في|عنوان=على وضع 62 (مساعدة) - "Decimals and Fractions". The NROC Network (باللغة الإنجليزية). مؤرشف من الأصل في 7 فبراير 2018. اطلع عليه بتاريخ 14 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Hexadecimal Definition". The Linux Information Project. (باللغة الإنجليزية). 14 سبتمبر 2005. مؤرشف من الأصل في 3 يوليو 2018. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Hexadecimal Numbers". AspenCore (باللغة الإنجليزية). مؤرشف من الأصل في 14 مارس 2017. اطلع عليه بتاريخ 14 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Internet Protocol Conventions for IPv4 and IPv6". ibm (باللغة الإنجليزية). مؤرشف من الأصل في 10 أكتوبر 2018. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Willard QUINE (2009). Mathematical Logic (باللغة الإنجليزية) (الطبعة المنقحة). Harvard University Press. صفحة 11. ISBN 0674554515. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Ching-Kuang Shene. "LOGICAL Operators and Expressions". Michigan Technological University (باللغة الإنجليزية). مؤرشف من الأصل في 7 فبراير 2018. اطلع عليه بتاريخ 12 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Bitwise Operators & Number Systems". Turing School of Software and Design (باللغة الإنجليزية). مؤرشف من الأصل في 10 نوفمبر 2017. اطلع عليه بتاريخ 12 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Fuller, V.; Li, T. (أغسطس 2006). "RFC 4632, Classless Inter-domain Routing (CIDR): The Internet Address Assignment and Aggregation Plan". The Internet Society (باللغة الإنجليزية). صفحة 7. مؤرشف من الأصل في 8 يوليو 2018. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - Main, A. (23 فبراير 2005). "Textual Representation of IPv4 and IPv6 Addresses". The Internet Society (باللغة الإنجليزية). مؤرشف من الأصل في 29 سبتمبر 2019. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "You've asked to convert 255 to base 2 (binary notation)". Old Dominion University (باللغة الإنجليزية). مؤرشف من الأصل في 15 أغسطس 2018. اطلع عليه بتاريخ 15 أغسطس 2018. الوسيط

|CitationClass=تم تجاهله (مساعدة) - "Understanding TCP/IP addressing and subnetting basics". Microsoft (باللغة الإنجليزية). مؤرشف من الأصل في 24 نوفمبر 2018. اطلع عليه بتاريخ 16 أغسطس 2018. الوسيط