رقابة على الإنترنت

الرقابة على الإنترنت هي التحكم في نشر أوالوصول إلى المعلومات على الإنترنت، وتستخدم في الرقابة تقنية تعتمد في الفلترة باستخدام جدار ناري أو بروكسي، من خلال إجبار جميع المستخدمين التابعين لمزود خدمة إنترنت معينة العبور عبرالفلاتر قبل الوصول إلى بقية شبكة الإنترنت.

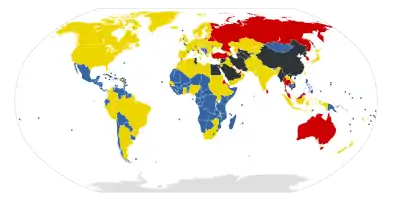

أكثر الدول تشددا في الرقابة

في عام 2006، بدأت منظمة مراسلون بلا حدود (بالفرنسية: Reporters sans frontières) وتعرف إختصارا بRSF وهي منظمة دولية مقرها باريس تناصر حرية الصحافة والنشر، بدأت بنشر قائمة "أعداء الإنترنت".[1] وصنفت المنظمة الدول على أنها أعداء للإنترنت بناء على أن "كل هذه الدول وسمت نفسها وبرزت ليس لقدرتها على حجب الأخبار والمعلومات على الشبكة وحسب، ولكن أيضا لممارساتها القمعية التي ترقى لتكون منظمة ضد مستخدمي الإنترنت"[2] في 2007، إضيفت قائمة بالدول التي تضع مواطنيها "تحت المراقبة".[3]

|

أعداء الإنترنت الحاليين:[4][5]

أعداء سابقون للإنترنت: |

دول "تحت المراقبة":[4]

دول تحت المراقبة سابقا: |

عندما نُشرت قائمة "أعداء الإنترنت" لأول مرة عام 2006، كانت تضم 13 دولة. بين عامي 2012 و2006 إنخفض الرقم ليصل إلى 10 ثم إرتفع ليصلإ إلى12. لم تحدث القائمة عام 2013. وفي عام 2014 كَبُرت القائمة لتضم 19 دولة بزيادة التركيز على المراقبة بالإضافة للحجب. ولم تحدث القائمة عام 2015

عندما نُشرت قائمة "قائمة الدول التي تضع مواطنيها تحت المراقبة" عام 2008، كانت تضم 10 دول. بين 2008 و2012 إزداد العدد إلى 16 وإنخفض إلى 11. لم تحدث الثائمة عام 2013، 2014 أو 2015

مواقع مستهدفة

- المواقع ذات المحتويات الإباحية وخاصة في ما يتعلق باستغلال الأطفال.

- مواقع خدمات الشبكات الاجتماعية مثل فيس بوك وماي سبيس

- موقع ويكيبيديا خاصة في الصين وفي سوريا.[6]

- المدونات السياسية.

- موقع يوتيوب.

- المواقع النازية وخصوصا في فرنسا وألمانيا.

- المواقع الدينية المعادية.

- موقع قوقل وخاصة في الصين وكوبا.

- مواقع تجاوز الحجب.

أساليب الرقابة على الإنترنت

| طريقة | وصف |

|---|---|

| منع باستخدام بروتوكول الإنترنت | يمنع الوصول إلى عنوان آي بي محددة.إذا عُثر على أن الموقع ضمن خدمة الاستضافة المشتركة لمواقع الويب. فإن كافة المواقع الذي يديرها نفس الخادم سيتم حظرها.والأمر ينطبق على كل بروتوكولات الأي بي بروتوكول التحكم بالنقل tcp في الغالب على غراربروتوكول نقل النص الفائق http بروتوكول نقل الملفات ftp بروتوكول مكتب البريد pop. هناك إمكانية للوصول للمواقع المحظورة عن طريق البروكسي خدمة وكيلة، التي يجب أن تتمكن من الوصول للموقع أولا. لجأت بعض المواقع الكبيرة لاستخدام عناوين آي بي في6 لتفادي الحظر عن طريق الآي بي، لكن تمكنت الطريقة من حظر تلك المواقع في مابعد. [بحاجة لمصدر] |

| فلترة نظام أسماء النطاقات | لايقوم نظام أسماء النطاقات DNS بتحويل اسم النطاق أو الإبلاغ عن خطأ في عنوان الآي بي، يشمل بروتوكول نقل النص الفائق http بروتوكول نقل الملفات ftp بروتوكول مكتب البريد pop.

يمكن تفادي الحظر بكتابة عنوان الآي الخاص بالموقع مباشرة في شريط يو آر إل للوصول لموقع معين على سبيل المثال.

|

| فلترة URL | فحص يو آر إل عن وجود كلمات محظورة بغض النظر عن اسم النطاق . تعمل الطريقة على بروتوكول نقل النص الفائق. تكمن طريقة تجاوز هذا النوع من الحظر في إدخال حروف مشفرة ضمن يو آر إل، أو عن طريق استخدام بروتوكولا التشفير الشبكة الخاصة الافتراضية وبروتوكول طبقة المنافذ الآمنة [7] |

| فلترة رزمة البيانات | الحد من توافد رزم بيانات المستخدمة بروتوكول التحكم بالنقل على غرار بروتوكول نقل النص الفائق http بروتوكول نقل الملفات ftp بروتوكول مكتب البريد pop. وذلك عند تحديد عدد معين من الكلمات المتضمنة ضمن الرزم والتي تعتبر محرمة البحث فيها، لكن تبقى محركات البحث أكثر سهولة لفعالية الفلترة عندها.

طريقة تجاوز هذا النوع من الرقابة تكمن في استخدام بروتوكولا التشفير الشبكة الخاصة الافتراضية وبروتوكول طبقة المنافذ الآمنة. |

| هجوم الوسيط | لنفترض أن أليس ترغب في التواصل مع بوب عبر محادثة كتابية. وفي الوقت نفسه، ترغب الحكومة (الوسيط) في اعتراض المحادثة والتنصت وربما توصيل رسالة زائفة لبوب. يمكن باستخدام ذلك الأسلوب في الهجوم تحقيق كل ذلك. |

| توقيف بروتوكول التحكم بالنقل TCP | عند وقوع المستخدم في فلترة رزم البيانات، فإن اتصال آخر باستخدام بروتوكول التحكم بالنقل بين كلا المتواصلين (موقع ومستخدم مثلا) سيتم إيقافها لمدة نصف ساعة. عند وقوع الفلترة في موقع معين فإن الحظر سيشمل بقية مستخدمي المنطقة أيضا بناء على توجيهات الراوتر(توجيه) لرزم البيانات. تكمن طريقة تفادي الحظر في منع استقبال حزمة منع الاتصال القادمة من فلاتر مزود خدمة الإنترنت.[8] |

انظر أيضا

وصلات خارجية

- أجهزة الحجب (الفلترة) في السعودية

- How to Bypass Internet Censorship - un guide برمجية حرة مفتوحة المصدر, 10 March 2011, 240 p

المصادر

- List of the 13 Internet enemies Reporters Without Borders (Paris), 11 July 2006.

- "Internet enemies", Reporters Without Borders (Paris), 12 March 2009.

- Web 2.0 versus Control 2.0. Reporters Without Borders (Paris), 18 March 2010.

- Internet Enemies, Reporters Without Borders (Paris), 12 March 2012

- "Internet Enemies", Enemies of the Internet 2014: Entities at the heart of censorship and surveillance, Reporters Without Borders (Paris), 11 March 2014. Retrieved 24 June 2014.

- توجيه برفع الحجب عن موقع "فيسبوك" في سورية.. واليوتيوب بدون بروكسي على مزود "تراسل" الحكومي دي برس 08/02/2011 نسخة محفوظة 12 أبريل 2011 على موقع واي باك مشين. [وصلة مكسورة]

- For an example, see Wikipedia:Advice to users using Tor to bypass the Great Firewall نسخة محفوظة 16 أبريل 2019 على موقع واي باك مشين.

- "zdnetasia.com" نسخة محفوظة 17 أكتوبر 2007 على موقع واي باك مشين.. zdnetasia.com. اطلع عليه بتاريخ 13 يونيو 2011."zdnetasia.com". zdnetasia.com. مؤرشف من الأصل في 08 أكتوبر 2009. اطلع عليه بتاريخ 13 يونيو 2011. الوسيط

|CitationClass=تم تجاهله (مساعدة); تحقق من التاريخ في:|تاريخ أرشيف=(مساعدة)نسخة محفوظة 2009-10-08 على موقع واي باك مشين.

- بوابة القانون

- بوابة حرية التعبير

- بوابة برمجيات حرة

- بوابة إنترنت

- بوابة أمن الحاسوب