سلسلة الكتل

سلسلة الكتل أو بلوك تشين (بالإنجليزية: Blockchain) هي قاعدة بيانات موزعة تمتاز بقدرتها على إدارة قائمة متزايدة باستمرار من السجلات المسماة كُتلا (blocks).[1] تحتوي كل كتلة على الطابع الزمني ورابط إلى الكتلة السابقة. صُممت سلسلة الكتل بحيث يمكنها المحافظة على البيانات المخزنة بها والحيلولة دون تعديلها، أي أنه عندما تخزن معلومة ما في سلسلة الكتلة لا يمكن لاحقاً القيام بتعديل هذه المعلومة.

.svg.png.webp)

إن سلسلة الكتل آمنة حسب التصميم وهي مثال على توزيع نظام حوسبة موزع ذو سماحية خطأ بيزنطية عالية. وبالتالي تسمح سلسلة الكتلة بتحقيق نظام توافق في الآراء لامركزي. تسمح هذه الميزات باستخدام سلسلة الكتلة في تسجيل الأحداث والعناوين والسجلات الطبية وسائر ذلك من سجلات إدارة الأنشطة وإدارة الهوية ومعالجة المعاملات والتحقق من مصدرها. إن نظاما كهذا له تداعيات عميقة على النظام الاقتصادي العالمي بما فيها استغناء عن الوسطاء واسع النطاق وإتمام المعاملات التجارية دون وسيط (كالبنوك مثلاً) مما يؤثر أيضاً على مجريات التجارة العالمية كما نعرفها اليوم.

في عام 2008 طرح ساتوشي ناكاموتو مفهوم سلسلة الكتل ثم كتب في السنة اللاحقة جزءاً أساسياً من الشفرة المصدرية للعملة الرقمية بيتكوين، والتي تقوم بدور دفتر حسابات عمومي لكافة المناقلات النقدية. تُدار قاعدة بيانات سلسلة الكتلة بطريقة مستقلة بسبب اعتمادها على شبكة الند-للند وخوادم طوابع زمنية موزعة حول العالم. إن استخدام سلسلة الكتل في تصميم نظام عملة البيتكوين جعلها أول عملة نقدية رقمية تتفادى مشكلة الإنفاق المزدوج (إنفاق المبلغ النقدي ذاته في إجراء معاملتين مختلفتين).

التاريخ

وتاريخ نشأة البلوكشين يدور حول أن فكرة البلوكشين وظهورها تم وصفها بشكل مبكر عام 1991 وذلك من خلال الباحثان سكوت ستورنيتا وستيورات هابر اللذين قاما بتقديم حلول عملية حسابية لوضع ختم للمستندات الرقمية بهدف عدم السماح لأحد بالوصول إليها والتلاعب بها أو تغييرها.

حيث قام النظام باستخدام سلسلة من الكتل المشفرة المضمونة في سبيل جعل الوثائق المختومة مخزنة ضمن إطار زمني، لذا تم عام 1992 دمج Merkle tree أي شجرة ميركل للتصميم بما يساعد في جعلها تتمتع بكفاءة أكبر عبر السماح لها بتجميع كافة الوثائق داخل الكتلة الواحدة، على الرغم من ذلك تلاشت هذه التكنولوجيا ولم تعد مستخدمة وبراءة اختراعها انتهت عام 2003 قبل 4 أعوام من ظهور البيتكوين وشيوعها.

- يشير مصطلح سلسلة الكتلة/بلوك تشين إلى تطبيقات جديدة لقاعدة بيانات سلسلة الكتلة الموزعة، التي ظهرت للمرة الأولى عام 2014.

- كما يأتي هذا الجيل الثاني من سلسلة الكتلة للبرمجة مع «لغة البرمجة التي تسمح للمستخدمين بكتابة عقود ذكية أكثر تطورا، وبالتالي إنشاء الفواتير التي تدفع نفسها عند وصول شحنة أو تبادل الشهادات التي ترسل تلقائيا إلى أصحابها أرباح إذا وصلت الأرباح إلى مستوى معين».

- تقنيات تتجاوز المعاملات وتمكين «تبادل القيمة دون وسطاء قوية تعمل كمحكمين من المال والمعلومات». ومن المتوقع أن تمكِّن الأشخاص المستبعدين من دخول الاقتصاد العالمي، وحماية خصوصية المشاركين، والسماح للناس «باستثمار معلوماتهم الخاصة»، وتوفير القدرة على ضمان تعويض المبدعين عن ملكيتهم الفكرية.

- تكنولوجيا الجيل الثاني من سلسلة الكتلة تجعل من الممكن تخزين الفرد «الهوية الرقمية المستمرة والشخصية» وتوفر سبيلا للمساعدة في حل مشكلة عدم المساواة الاجتماعية من خلال «طريقة توزيع الثروة».

لا تزال تطبيقات سلسلة الكتلة تتطلب oracle خارج السلسلة للوصول إلى أي «بيانات خارجية أو أحداث بناء على الوقت أو ظروف السوق للتفاعل مع سلسلة الكتلة».

البنية التكنولوجية

نظام سلسلة الكتل بلوك تشين هي قاعدة بيانات أو طريقة جديدة لتنظيم البيانات، ولكن طريقة التعامل معها تختلف عن التوزيع اللامركزي.

كثيرون يخلطون بين دور العملة الافتراضية وتقنية بلوك تشين ، التي تكافئ المساهمين من خلال التحقق من الشبكة من خلال إعطائهم عملة افتراضية بعد مهام التحقق (4).

تساعد تقنية بلوك تشين ، المعروفة باسم سجل معاملات العملة الافتراضية، في الحفاظ على القوائم مقاومة للتلاعب بسجلات البيانات المتزايدة باستمرار وتسمح بتبادل آمن للمواد القيمة مثل الأموال أو الأسهم أو حقوق الوصول إلى البيانات. على عكس أنظمة التداول التقليدية، لا توجد حاجة لأن يقوم أي وسيط أو نظام تسجيل مركزي بمتابعة حركة التبادل، ولكن جميع الأطراف تتعامل مباشرة مع بعضها البعض(4).

تعمل بلوك تشين كنظام سجل إلكتروني لمعالجة المعاملات وتسجيلها، مما يسمح لجميع الأطراف بتتبع المعلومات من خلال شبكة آمنة لا تتطلب التحقق من طرف ثالث.

أطلقت بلوك تشين اتفاقية لعملية إنتاج القطع المتتالية في عملة التمثيل الافتراضي التي يتم استخراجها بالتعاقب، و بلوك تشين بمثابة السجل الذي يحفظ جميع الحركات المالية والأصول والنفقات وما شابه ذلك، مثل سجل المحاسبة العامة في القطاع المالي، وفي العديد من القطاعات والقطاعات الأخرى مثل قطاع الخدمات اللوجستية، مثل تتبع تسليم البضائع وتتبعها، وتكنولوجيا المعلومات في كائنات الإنترنت(5).

بالعودة إلى أصول بلوك تشين في العملة الافتراضية، بلوك تشين كانت قاعدة بيانات التعدين والتعقب على الإنترنت لحساب العملة الافتراضية لكل مستخدم. تم توثيق عملية التعدين والاستخراج في قاعدة البيانات كسلسلة من عمليات توثيق التكتلات أو الكتل من قبل جميع الأطراف في جميع أنحاء العالم. وبالتالي، من المستحيل تزوير كتلة في السجل العام، لـ بلوك تشين ، دون موافقة جميع الأطراف المعنية والعمل على الإنترنت(5).

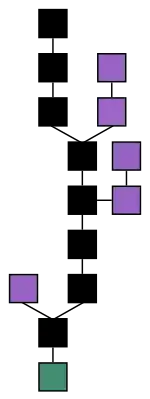

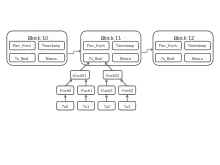

نظام الكتل

الكتل تحمل دفعات من المعاملات الصحيحة التي يتم تجزئتها وترميزها إلى شجرة Merkle. يتضمن كل كتلة التجزئة التشفير من الكتلة السابقة في بلوك تشين ، يربط بين الاثنين. تشكل الكتل المرتبطة سلسلة. تؤكد هذه العملية التكرارية سلامة الكتلة السابقة، وصولًا إلى كتلة التكوين الأصلي(6).

في بعض الأحيان يمكن إنتاج كتل منفصلة في نفس الوقت، مما يخلق شوكة مؤقتة. بالإضافة إلى محفوظات تستند إلى تجزئة آمن، فإن أي بلوك تشين لديه خوارزمية محددة لتسجيل إصدارات مختلفة من التاريخ بحيث يمكن تحديد واحد ذو قيمة أعلى على الآخرين. تسمى الكتل غير المحددة لتضمينها في السلسلة الكتل اليتيمة. لدى الأقران الذين يدعمون قاعدة البيانات إصدارات مختلفة من التاريخ من وقت لآخر(6). يحتفظون فقط بأعلى إصدار سجل من قاعدة البيانات المعروفة لهم. عندما يتلقى النظير إصدارًا أعلى درجة (عادة ما يكون الإصدار القديم مع كتلة جديدة واحدة مضافة) ، فإنه يقوم بتمديد أو استبدال قاعدة البيانات الخاصة به وإعادة إرسال التحسين إلى نظرائه(7). لا يوجد أبدا ضمان مطلق بأن أي إدخال معين سيبقى في أفضل نسخة من التاريخ إلى الأبد. عادة ما يتم بناء بلوك تشينs لإضافة نقاط كتل جديدة على كتل قديمة وتعطى حوافز لتمتد مع كتل جديدة بدلا من الكتابة فوق الكتل القديمة. وبالتالي، فإن احتمال أن يصبح الإدخال قد تم استبداله بشكل كبير حيث يتم بناء المزيد من الكتل فوقه، في نهاية الأمر تصبح منخفضة جدًا. على سبيل المثال، في كتلة بلوك تشين باستخدام نظام إثبات العمل، فإن السلسلة التي تحتوي على أكثر إثباتات العمل تراكمية تعتبر دائما صالحة من قبل الشبكة(8). هناك عدد من الطرق التي يمكن استخدامها لشرح مستوى كافٍ من الحساب. في داخل بلوك تشين يتم الحساب بشكل متكرر بدلا من الطريقة التقليدية المتفرقة والموازنة.

متوسط التكتيل

متوسط التكتيل هو متوسط الوقت الذي تستغرقه الشبكة لإنشاء كتلة إضافية في بلوك تشين. بعض بلوك تشينs تنشئ كتلة جديدة في كثير من الأحيان كل خمس ثوان. بحلول وقت اكتمال الكتلة، تصبح البيانات المضمنة قابلة للتحقق منها. في عملية التشفير، يكون ذلك عمليا عندما تتم المعاملة، لذلك فإن زمن التكتيل الأقصر يعني معاملات أسرع. يتم تعيين وقت التكتيل ل Ethereum إلى ما بين 14 و 15 ثانية، في حين أن bitcoin هو 10 دقائق(9).

لا مركزية

من خلال تخزين البيانات عبر شبكة نظير إلى نظير، يلغي بلوك تشين عددا من المخاطر التي تأتي مع البيانات التي تعقد مركزيا. قد يستخدم بلوك تشين اللامركزي تمرير الرسالة المخصصة والشبكات الموزعة.

تفتقر شبكات بلوك تشين من نظير إلى نظير إلى نقاط ضعف مركزية يمكن أن تستغلها أجهزة التعدين الحاسوبية ؛ بالمثل، ليس لديها نقطة فاصلة مركزية. تتضمن أساليب أمان بلوك تشين في استخدام تشفير المفتاح العام. والمفتاح العام (مجموعة أرقام طويلة، عشوائية الشكل) هو عنوان على بلوك تشين. يتم تسجيل الرموز المميزة القيمة المرسلة عبر الشبكة على أنها تنتمي إلى هذا العنوان. يشبه المفتاح الخاص كلمة مرور تتيح لمالكها الوصول إلى أصوله الرقمية أو وسائل التفاعل مع مختلف القدرات التي تدعمها بلوك تشينs الآن. تعتبر البيانات المخزنة على بلوك تشين بشكل عام غير قابلة للفساد (10).

كل عقدة في النظام اللامركزي تحتوي على نسخة من بلوك تشين. يتم الحفاظ على جودة البيانات من خلال النسخ المتماثل الضخم لقاعدة البيانات والثقة الحسابية. لا توجد نسخة "رسمية" مركزية ولا يوجد مستخدم "موثوق به" أكثر من أي شخص آخر. يتم بث المعاملات إلى الشبكة باستخدام البرنامج. يتم تسليم الرسائل على أساس أفضل جهد. تقوم عقود التعدين بالتحقق من المعاملات، إضافتها إلى الكتلة التي تقوم ببنائها، ثم بث الكتلة المكتملة إلى العقد الأخرى. : الفصل. 08 تستخدم بلوك تشينs خطط ختم الوقت المختلفة، مثل إثبات العمل، لإجراء تغييرات تسلسلية. تتضمن طرق التوافق البديلة بديلاً عن الرهان. ويصاحب نمو بلوك تشين اللامركزي خطر المركزية لأن موارد الكمبيوتر اللازمة لمعالجة كميات أكبر من البيانات تصبح أكثر تكلفة(11).

انفتاح

إن استخدام بلوك تشينs المفتوحة سهل الاستخدام أكثر من بعض سجلات الملكية التقليدية، والتي، رغم أنها مفتوحة للجمهور، لا تزال تتطلب الوصول المادي لعرضها. لأن جميع بلوك تشينs في وقت مبكر كانت بلا أذى، وقد نشأ الجدل حول تعريف بلوك تشين. هناك مشكلة في هذا الجدل الدائر حول ما إذا كان ينبغي اعتبار النظام الخاص مع المتحققين المكلّفين والمصرّح لهم (المرخّص لهم) من قبل سلطة مركزية بمثابة كتلة محصّنة(12). ويجادل أنصار السلاسل الخاصة أو المسموح بها بأن مصطلح "بلوك تشين" يمكن تطبيقه على أي بنية بيانات تقوم بتجميع البيانات في كتل مختومة بالوقت. هذه بلوك تشينs بمثابة نسخة موزعة من السيطرة على التلاؤم متعدد القنوات (MVCC) في قواعد البيانات. مثلما تمنع شركة MVCC معاملات اثنين من تعديل كائن واحد في قاعدة البيانات بشكل متزامن(13) ، يمنع بلوك تشينs عمليتين من إنفاق نفس الإنتاج الفردي في بلوك تشين. : 30–31 يقول المعارضون إن الأنظمة المسموح بها تشبه قواعد بيانات الشركات التقليدية، ولا تدعم اللامركزية التحقق من البيانات، وأن مثل هذه الأنظمة ليست متينة ضد عبث المشغل والمراجعة. قال نيكولاي هامبتون من Computerworld أن "العديد من حلول بلوك تشين الداخلية لن تكون أكثر من قواعد بيانات مرهقة،" و "بدون نموذج أمني واضح، يجب أن تتم مراقبة بلوك تشينs الملكية مع الشك"(14).

لم تضع الشركات المالية الأولوية لسلسلات اللامركزية اللامركزية. في عام 2016 ، كان الاستثمار في رأس المال الاستثماري للمشروعات ذات الصلة بالبروكازان ضعيفًا في الولايات المتحدة الأمريكية، ولكنه ازداد في الصين. بيتكوين والعديد من cryptocurrencies الأخرى استخدام بلوك تشينs مفتوحة (العام) (15). اعتبارًا من إبريل 2018 ، أصبح لبيتكوين أعلى القيمة السوقية.

إصدارات بلوك تشين

هناك إصدارات رئيسية من بلوك تشين ، يشار إلى كل منها باسم Hyperlinker Fabric ، و R3 ، و Corda ، و Ethereum(16).

والفرق بين هذه الأنواع من الحوافز (لا الحوافز أو العملة الافتراضية) وصلاحيات الوصول، مثل ما إذا كانت مفتوحة للجمهور أم لا، أو يقتصر على فئة معينة تتطلب تصريحًا بالدخول(17).

تختلف إصدارات بلوك تشين ، والعديد من الشركات والمؤسسات تريد إصداراتها الخاصة ليس فقط للجمهور ولكن أيضا لفئات محددة، ولكن هذا خطر كبير إذا أصبح حمايتهم عملية صعبة.

لا تقدم بلوك تشين حوافز للمشتركين لاستخدام أجهزتهم الخاصة للمساهمة فيها. Akolay Hampton في مجلة PC World.

فعلى سبيل المثال، فإن تكوين كتلة، أي استخراجها من خلال آلاف المساهمين في التعدين بعملة العاصمة، يجعلها تتنافس على التعدين، وتسجيل المعاملات، وإنشاء كتل جديدة من خلال حساب قيمة الكتلة بطريقة ما. اكتشفت من خلال اختبار الخطأ (القوة الغاشمة (باستخدام التجربة والخطأ) تستهلك كمية كبيرة من الطاقة لهذه الأجهزة، وهو ما يعادل قوتها في حالة بيتكوين، 130 مليار جهاز كمبيوتر عادي يعمل بالتوازي!

تعمل بلوك تشين كنظام سجل معاملات إلكتروني لتسجيل المعاملات وتسجيلها، مما يسمح لجميع الأطراف بتتبع المعلومات من خلال شبكة آمنة لا تتطلب التحقق من طرف ثالث(18).

أصل المصطلح

مصطلح "بلوك تشين" هو مصطلح يستخدم لإنتاج كتل متتالية مشفرة بشكل متسلسل. بلوك تشين هو السجل الذي يتم الاحتفاظ فيه جميع الحركات المالية والأصول والنفقات وما شابه ذلك، في القطاع المالي.

وبالعودة إلى أصول بلوك تشين في العملة الافتراضية، كانت بلوك تشين عبارة عن قاعدة بيانات لتعقب التعدين على الإنترنت(19).

بلوك تشين والاقتصاد الإسلامي

وفقا لتقرير الاقتصاد الإسلامي العالمي لعام 2016 - 2016 من قبل طومسون رويترز، يقدر الاقتصاد الإسلامي العالمي بنحو 3.9 تريليون دولار أمريكي. ومع النمو بمعدل سنوي يقدر بنحو 20٪، تقدر قيمة الصناعة بنحو 560 مليار دولار في السنة.

فرص السوق المحتملة للنظام الإيكولوجي الإسلامي

من المتوقع أن ينمو عدد المسلمين في العالم بنسبة 35٪ خلال السنوات العشرين القادمة، حيث يرتفع من 1.6 مليار في عام 2010 إلى 2.2 مليار بحلول عام 2030. بحلول عام 2050 ، يمكن أن ينمو عدد السكان المسلمين إلى 2.6 مليار نسمة، أي ما يعادل 30٪ من عدد سكان العالم المتوقع .

بحلول عام 2030 ، من المتوقع أن ينتشر السكان المسلمون في 79 دولة، ليرتفع بدلا من العدد الحالي والذي يقدر بـ 72 دولة.

لا يزال غالبية مسلمي العالم (أكثر من 60٪) يعيشون في منطقة آسيا والمحيط الهادئ، في حين يعيش حوالي 20% في الشرق الأوسط وشمال أفريقيا. في أماكن أخرى، من المتوقع أن ينمو السكان المسلمون في أوروبا والأمريكتين بمعدل أبطأ، لكن لا يزال يشكل نسبة متزايدة من إجمالي السكان في مناطقهم.

السوق الإسلامي ضخم ومربح وغير مكلف. وبالتالي، يوفر فرصا للمنتجات والخدمات الإسلامية. في الآونة الأخيرة، يجلب ظهور التكنولوجيا الحديثة على المستوى العالمي فرصًا تجارية غير مسبوقة وكذلك تحديات عديدة للصناعة الإسلامية العالمية. وقد تم تسريع هذه الصناعة بالكامل من خلال اختراق نماذج الأعمال التقليدية التي تتوقع إمكانات هائلة في السوق.

الانتقاء الفني للسلسلة الإسلامية: السلسلة العامة مقابل سلسلة الاتحاد اللامركزي.

في السنوات الأخيرة، جذبت تقنية بلوك تشين اهتمامًا متزايدًا بشكل متزايد من الجماهير. هذا الاتجاه هو قصيدة القدرة اللامركزية للحوسبة العامة من قبل بلوك تشين العام، وإدخال وتطبيق تكنولوجيا سلسلة الكونسورتيوم من قبل المتخصصين في دائرة التكنولوجيا السائدة التقليدية.

■ مراعاة الاختلافات الإقليمية في القوانين واللوائح والثقافة.

■ المتطلبات الخاصة لسيناريوهات الصناعة والأعمال الإسلامية.

■ آلية حوكمة مُحسَّنة للتعاون متعدد المراكز والأعراف المتعددة.

■ متطلبات خاصة لتخزين البيانات.

■ الوصول بعد إجراء استعراض شامل وعناية تقنية شاملة من بلوك تشين العام و (بلوك تشين (ISL ، تتبنى السلسلة الإسلامية، ويتضمن:

تقنية Hyperledger Fabric ، التي يمكن أن تتجسد تبادل البيانات عبر سلسلة بين بلوك تشينs العامة و Consortium بلوك تشينs .

واستناداً إلى دراسة الجدوى الفنية فإن الحل التقني لـ (بلوك تشين (ISL موجه لتلبية احتياجات المنتجات الإسلامية التي يجب تشغيلها ضمن (بلوك تشين (ISL موثوق بها محصورة في دائرة محدودة. وهذا يمكّن النظام من معالجة اهتمامات تبادل البيانات عبر السلاسل وتخزين البيانات.

■ إدارة الهوية والولوج: تعتمد السلسلة الإسلامية آلية اعتماد رقمية لمصادقة الهوية والتحكم في الوصول. من خلال سلطة معتمدة، تؤكد جهة خارجية موثوق بها - يثق بها كل من الشخص المعني (صاحب الشهادة) والطرف المعتمد على الشهادة - أن المفتاح العام للموضوع ومعلومات الهوية الأخرى مرتبطة ببعضها البعض للتحقق من هوية المستخدم.

عملية توثيق الهوية المستخدمة في (بلوك تشين (ISL

● يقدم الموضوع معلوماته الأساسية (الاسم والرقم التسلسلي وتفاصيل الاتصال، وما إلى ذلك) ، ومعلومات العقد المرتبطة (عنوان بروتوكول الإنترنت (IP) ، وهوية العقدة) ، وشهادة المفتاح العمومي (CA) الخاصة بالمشغل لمرشد الدخول الرسمي الحائز لصلاحية التحكم وصلاحية الدخول

● بمجرد الموافقة على الوصول من قبل المشغل، يتم الإعلان عن المعلومات ذات الصلة للموضوع بشكل علني في بلوك تشين الكونسورتيوم، الذي يربط العقدة بالموضوع بالشبكة عن طريق تمكين الاتصال بالعقود.

● بمجرد توصيل العقد، يستخدم العقد المفتاح الخاص في شهادة المرجع المصدق لتوقيع معلومات المصافحة الخاصة بها وإرسالها إلى الطرف الآخر. سوف يقوم جهاز الاستقبال بعد ذلك بالبحث عن شهادة المفتاح العام CA وفقًا لمعلومات المصافحة الخاصة بالمرسل والتحقق من التوقيع من خلال شهادة المفتاح العام، وذلك لتحديد هوية الشخص الذي بدأ الاتصال، وما إذا كان يجب السماح بإعداد الاتصالات.

● تقوم لجنة إدارة الشهادة بالتحقق من حالة شهادة الشخص المعني بشكل منتظم لمعرفة ما إذا كانت الشهادة صالحة أو منتهية الصلاحية أو تم إبطالها. إذا حاولت عقدة الموضوع الاتصال بالشبكة، في حين أن الشهادة غير صالحة، فسيتم رفضها من قبل النظام.

إدارة العقدة

العقدة هي خادم منشور على النظام الأساسي للسلسلة الإسلامية. يمكن توصيله بشبكة blockzin الائتلافية مع عنوان IP يمكن الوصول إليه، وهو قادر على توفير الخدمات للأطراف الخارجية.

يتم تصنيف العقد على أنها عقدة مركزية وعقد المؤسسة لمنع الهجمات من العقد الخبيثة. يمكن فقط العقد المعتمدة من قبل (بلوك تشين (ISL بمثابة إشارة المركزية. يحق له المشاركة في خوارزمية الإجماع والعمل بمثابة المتحكم الرئيسي في السلسلة. من ناحية أخرى، تقوم عُقد الشركات بتحميل البيانات، بينما تعمل أيضًا كدفتر الأستاذ في السلسلة، ولكن يتم استبعادها من المشاركة في خوارزمية الإجماع.

آلية الإجماع

تستخدم السلسلة الإسلامية خوارزمية PoL & T (إثبات من الأرض والوقت). يقوم بتحميل البيانات على أساس الوقت والأرض. بسبب الاختلافات من الأرض والوقت في توليد البيانات، فإنه يحد من إمكانية تزييف البيانات. سيتم إنتاج تتبع البيانات حول المنتجات الإسلامية على أساس الوقت والأرض من خلال الحوافز التسويقية.

الأسباب الأساسية للتغيير

تخضع هذه التقنية لهيكل بلوك تشين والعقود الذكية ونظامها البيئي الفريد، حيث تتيح هذه التقنية التطبيقات اللامركزية (Dapps) لتقديم بيانات المنتجات للمراجعة العامة وتجنب العبث الاصطناعي الذي قد يحدث أثناء الإنتاج والنقل بسبب التعقيدات الأخرى سلسلة التوريد.

■ التغييرات

■ إعادة تعريف الأدوار

إعادة تعريف السلوك

سيتم جمع جميع البيانات وتحميلها في عملية الإنتاج بواسطة أجهزة إنترنت الأشياء (IoT) تلقائيًا دون أي تدخل من جانب المؤسسات. وستكون منصة (بلوك تشين (ISL ذاتية الحكم لضمان تفرد ودقة بيانات تتبع المنتج.

القدرات والخدمات

■ سيتم جمع القياسات وتحديثها تلقائيًا بواسطة أجهزة إنترنت الأشياء، بالتزامن مع تقنية بلوك تشين المقاومة للملامحات، وتتميز بخاصية الطابع الزمني. وسيتم تقديم الخدمات إلى الشركات والمستخدمين النهائيين لغرض سلامة المنتجات والحفاظ على النزاهة لتعزيز القدرة التنافسية الجوهرية للمؤسسات التطبيقية.

خدمات التدقيق للهيئات المنظمة

ستقدم الخدمة واجهة تدقيق للهيئات التنظيمية من خلال توفير الوصول إلى بيانات الإنتاج لحماية جميع المنتجات المصنعة وفقًا للأنظمة والقوانين ذات الصلة في مختلف الولايات القضائية.

مكافحة التزييف والتحقق من الخدمات

جميع البيانات في (بلوك تشين (ISL ستكون مفتوحة للمراجعة العامة. يمكن للمستخدمين النهائيين استخدام تطبيقات الجوال / الويب ذات الصلة للتحقق من الخدمات وتتبعها عبر سلسلة التوريد بأكملها.

■ (بلوك تشين (ISL من منظور الاقتصاد الإسلامي: لقد كانت الجهود الرئيسية في الاقتصاد الإسلامي حتى الآن هي خلق أشكال جديدة من أدوات الامتثال لأحكام الشريعة من أجل تفعيل قيم وأخلاقيات الشريعة في النظام الاقتصادي التقليدي الحالي والمنتجات المصرفية.

في حين أن هذا أمر حاسم للحفاظ على الاقتصاد العالمي كما هو عليه اليوم، فإن الاقتصاد الإسلامي بحاجة إلى تطوير استراتيجيات جديدة للتعامل مع الاقتصاد التالي، والذي يبدأ برؤية واضحة وقابلة للتنفيذ لاقتصاد عالمي جديد. وستكون الرؤية الجديدة لاقتصاد عالمي جديد مدفوعة من قبل أولئك الذين يتبنون الابتكار الذي سيبني المستقبل.

ومع ذلك، فمن الضروري النظر في لبنة البناء الرئيسية لتمكين الثقة في المعاملات المالية غير الشخصية في مجتمع عولمة للغاية. هذا الابتكار الذي يطلق عليه " (بلوك تشين (ISL" سيلعب دورا حاسما في تعزيز القطاعات المالية الإسلامية في جميع قطاعاتها والتي تشمل البنوك والتأمين وسوق رأس المال، الخ.

هذا الابتكار يتوافق مع القواعد والمبادئ الشرعية

يتيح (بلوك تشين (ISL للأشخاص الذين ليس لديهم ثقة معينة في بعضهم البعض التعاون دون الحاجة إلى الذهاب من خلال سلطة مركزية محايدة. ببساطة، إنها آلية لخلق الثقة. في إطار النظام الأم المفتوح هذا، يوفر (بلوك تشين (ISL مستوى ثقة متأصل للمستخدم، مما يلغي الحاجة إلى الوسيط ويخفف من مخاطر الخطأ البشري.

في التعامل مع (بلوك تشين (ISL فإن سجل المعاملات الذي يمكن الوصول إليه بشكل عام يضمن حماية البيانات من العبث والمراجعة، ومن المستحيل عمليا على الأفراد تعديل أو استبدال أجزاء (بلوك تشين (ISL سرا.

الحاجة للشفافية هي، قبل كل شيء، اعتبارًا شرعيًا مهمًا في صفقة (بلوك تشين (ISL أي شكل من أشكال الإخفاء أو الاحتيال أو محاولة التحريف ينتهك مبادئ العدل والإنصاف في الشريعة.

تحتوي النسخة الكاملة من (بلوك تشين (ISL على كل معاملة تم تنفيذها على الإطلاق، مما يجعل المعلومات المتعلقة بالقيمة التي تخص كل عنوان (حساب) نشط يمكن الوصول إليه في أي نقطة في التاريخ. تحتوي كل كتلة على رقم مرجعي طويل أو تجزئة للكتلة السابقة ، مما يؤدي إلى إنشاء سلسلة كتل من كتلة التكوين إلى الكتلة الحالية. الفقرات أدناه تشرح مفهوم (بلوك تشين (ISL وكيف يتم تسجيل المعاملات على (بلوك تشين (ISL.

كيف تحل (بلوك تشين (ISL المشكلة؟

(بلوك تشين (ISL هي عبارة عن نظام لا مركزي لقواعد البيانات لتتبع المعاملات المالية بكافة أشكالها.

■ نظام جمع البيانات IOT

وتتمثل القيمة الأساسية لنظام إنترنت الأشياء في جمع البيانات وتحميلها تلقائيًا بواسطة أجهزة إنترنت الأشياء إلى منصة بلوك تشين دون أي تدخل يدوي. وبالتالي فإنه يحمي تفرد البيانات ومصداقيتها.

■ توافق نظام معالجة البيانات وتخزينها

يمكن لنظام (بلوك تشين (ISL تحقيق التخزين السري للبيانات التي يتم جمعها بواسطة أجهزة إنترنت الأشياء. سيتم تخزين البيانات التوافقية في (بلوك تشين (ISL ، في حين سيتم تخزين بيانات الصور وبيانات المنتج في نظام التخزين الموزع لنظام الملفات InterPlanetary (IPFS) من خلال اعتماد تقنية شجرة Merkle .

■ فرع منصة نظام جمع البيانات إنترنت الأشياء

■ العلامات ، تحديد تردد الراديو (RFID) ، نظام جمع بيانات Nea-Field Communication (NFC) وأنظمة المستشعر. السمة الرئيسية لـ (بلوك تشين (ISL هي دعمها الشامل لجميع أجهزة اقتناء البيانات RFID و NFC في الصناعة. توفر هذه الميزة القدرة على وضع علامة على الأشياء الفعلية ومراقبتها ونقل البيانات المرتبطة بها. إنه يسمح بتعقب البضائع عبر سلسلة التوريد ويضمن سلامة كاملة للقراءات.

نظام اكتشاف البيانات

من أجل تنفيذ اللوائح والمواصفات ذات الصلة التي تتطلبها الهيئات التنظيمية ، يتم اختيار أنظمة الكشف المحددة ونشرها من قبل (بلوك تشين (ISL في مراحل مختلفة لتقديم التقييم الأكثر فعالية وفعالية في كل مرحلة.

نقل البيانات

عندما يتم نقل المعلومات من جهاز إلى شبكة (بلوك تشين (ISL ، فإنها تشمل:

● معرّفات العلامات والموقع الجغرافي والوقت والتتبع وأجهزة الاستشعار ومعرّفات العبّارة.

● الشهادات الرقمية ومعرفات المعاملات.

●آلية عمل تعقب المنتجات القائمة على أساس (بلوك تشين (ISL

الحصول على البيانات

· يتم تحميل البيانات التي يتم جمعها بواسطة جهاز إنترنت الأشياء إلى النظام الأساسي لـ (بلوك تشين (ISL من خلال بوابة حافة واجهة برمجة التطبيقات

· تتحقق منصة سلسلة الكتلة من مصدر البيانات الذي يتم إرساله بواسطة بوابة الحافة لضمان تحميل البيانات عبر عقدة معتمدة

■ يقوم نظام (بلوك تشين (ISL بالتخزين المصنف للبيانات الموثوقة ، وتنبيه جميع العقد في النظام.

■ دور المستخدمين النهائيين APP يقتصر على التحقق من صحة السلسلة.

■ يقوم المنظمون بإجراء التدقيق على جميع المنتجات في منصة IslamicChain

■ بروتوكول (بلوك تشين (ISL

تتألف بنية النظام في Islamic بلوك تشين من مجموعة متنوعة من الكومتالات الأساسية وتقنيات إنترنت الأشياء حيث تكون كل تقنية محددة جزءاً لا يتجزأ من النظام البيئي بأكمله. العناصر الرئيسية للهندسة هي كما يلي:

■ أجهزة اقتناء البيانات الخاصة بإنترنت الأشياء

خصائص العقد الذكي

● الأصالة:

يصادق (بلوك تشين (ISL على الأجهزة باستخدام تشفير المفتاح العام والخاص. كل جهاز على الشبكة يوقع نقل البيانات بمفتاح فريد خاص به لإثبات هويته كجهاز معتمد. يتم التحقق من التوقيعات من الأجهزة مقابل قائمة الأجهزة المصرح بها ، وهي عبارة عن تخطيط للمفاتيح العامة للأجهزة المتاحة للجمهور في عقد ذكي.

عندما يرسل جهاز مرخص رسالة إلى (بلوك تشين (ISL ، تتم مقارنة مفتاحه العام بقائمة المصادقة للتحقق. بمجرد التحقق ، يتم قبول الرسالة وتسجيلها على (بلوك تشين (ISL إذا قام جهاز غير مصرح به بإرسال عملية ، فسوف يفشل التحقق من التوقيع وسيتم رفض العملية. وهذا من شأنه ضمان دقة البيانات على (بلوك تشين (ISL

● الإفصاح والشفافية

البيانات الموجودة على (بلوك تشين (ISL التي تم تحميلها من قبل جهاز تقنيات عمليات الإنترنت متاحة للجمهور.

● مقاومة للتلاعب

لا يمكن تعديل أو حذف البيانات الموجودة على (بلوك تشين (ISL التي تم تحميلها بواسطة جهاز IoT من قبل أي طرف.

اتساع مساحة القدرة التخزينية لنظام الكتل

تعكس قدرة مساحة الكتلة سعتها التخزينية لحزمة البيانات، مثل الصور ومقاطع الفيديو والمعلومات المختلفة وما إلى ذلك. وبالتالي ، على المدى الطويل ، ستحتاج (بلوك تشين (ISL إلى التعامل مع تيرابايت من البيانات يوميًا ، مما قد يؤدي إلى حدوث انحشار في المعاملات.

ولتحقيق هذه السعة الشبكية ، خلقت (بلوك تشين (ISL سلسلة متكاملة فائقة السرعة ونظام تخزين موزع على نظام IPFS ، مما يسمح بتخزين البيانات المشفرة المتفق عليها في بلوك تشين بينما يتم تخزين بيانات قياس إنترنت الأشياء في IPFS .

يضمن تخزين جذر الشجرة Merkle على بلوك تشين عدم تعديل البيانات بمجرد كتابتها في كتلة. كما تحافظ (بلوك تشين (ISL على التاريخ الكامل لجميع البيانات لضمان عدم فقد أي بيانات أو تغييرها خلال تحديثات شجرة ميركل.

تنفيذ العقود الذكية

على غرار شهادة الجودة ISO9001 ، لن يتم السماح لأي عملة أو منتج آخر على (بلوك تشين (ISL بالتداول إلا إذا كانت جودة المنتجات داخل Islamic بلوك تشين تفي بمعايير التنفيذ. وستفتح منصة (بلوك تشين (ISL الوصول إلى المختصين للمراجعة والإشراف.

عملات تعتمد على (بلوك تشين (ISL

يعتمد النموذج الاقتصادي للسلسلة الإسلامية على بروتوكول السلسلة المتسلسلة و (بلوك تشين (ISL وبناء عليه سيتم إصدار أية عملات تلتزم بالمعايير تحت نظام (بلوك تشين (ISL لتكون بمثابة رمز مميز.

وسوف يتم الاستفادة من التشغيل المتداخل عن طريق جانبين:

أولا: كمنصات تعاقدية ذكية وعامة للغاية ، فإن كل (بلوك تشين (ISL لديها قدرة مرنة وقوية للتعبير.

ثانياً: يوفر الكتل الائتمانية لمجموعة الشركات الإسلامية نفسها ويعتمد كذلك على آليات إدارة الهوية والتحكم في الوصول. لذلك ، يمكن أن تعتمد عمليات السلسلة المتقاطعة على العديد من الممولين الموثوقين مثلما تفعل المعاملات.

على جانب آخر ، سيتم تسجيل كتلة بلوك تشين في حاجة إلى سلسلة التشغيل المتداخل عبر عقد الذكية. حيث يتم تسجيل المعلومات الأساسية وسياسة التصديق على الترحيل الحالي ، ويجب أيضًا أن يؤدي تطبيق شروط العقد إلى استيفاء مجموعة التواقيع المحددة .

التطبيقات

كثيرة هي التطبيقات التي تستخدم نظام بلوك تشين أي السلسلة المرتبطة أو دفتر الاستاذ أو سلسلة الكتل لكن الاستخدام هو بالطريقة التقليدية.

تكنولوجيا سلسلة الكتلة لديها قدرة كبيرة على تحويل نماذج التشغيل التجارية على المدى الطويل. سلسلة الكتلة تكنولوجيا دفتر الأستاذ الموزعة هي أكثر من التكنولوجيا الأساسية -مع إمكانية إنشاء أسس جديدة للنظم الاقتصادية والاجتماعية العالمية- من التكنولوجيا التخريبية، والتي عادة ما «تهاجم نموذج الأعمال التقليدية مع حل أقل تكلفة وتجاوز الشركات القائمة بسرعة». على الرغم من ذلك، هناك عدد قليل من المنتجات التشغيلية التي تنصح باستخدام مفهوم سلسلة الكتلة أو دفتر الاستاذ أي مفهوم السلسلة الترابطية والمكشوفة للجميع. بحلول أواخر عام 2016 استخدام سلسلة الكتلة يعد بتحقيق كفاءة كبيرة لسلاسل التوريد العالمية، والمعاملات المالية، ودفاتر الأصول، والشبكات الاجتماعية اللامركزية.

واعتبارا من عام 2016، لا يزال بعض المراقبين متشككين. ويعتقد ستيف ويلسون، من شركة كونستلاتيون ريزارتش، أن التكنولوجيا قد تضررت مع مطالبات غير واقعية. للتخفيف من المخاطر، تحجم الشركات عن وضع سلسلة الكتلة في صلب هيكل الأعمال.

- تكنولوجيا سلسلة الكتلة يمكن دمجها في مجالات متعددة. وهذا يعني تطبيقات سلسلة الكتلة محددة قد تكون ابتكارا التخريبية، لأن حلول أقل تكلفة بكثير يمكن أن تكون مثبتة، والتي يمكن أن تعطل نماذج الأعمال القائمة. بروتوكولات سلسلة الكتلة تسهل الشركات على استخدام أساليب جديدة لمعالجة المعاملات الرقمية. وتشمل الأمثلة نظام الدفع والعملة الرقمية، وتيسير الحشود الجماهيرية، أو تنفيذ أسواق التنبؤ وأدوات الإدارة العامة.

يمكن اعتبار سلسلة الكتلة كما دفتر الأستاذ موثق تلقائيا. فهي تخفف من الحاجة لمقدم خدمات الثقة، ومن المتوقع أن يؤدي ذلك إلى انخفاض رأس المال المربوط في النزاعات. سلسلة الكتلة لديها القدرة على الحد من المخاطر النظامية والاحتيال المالي. إنها أتمتة العمليات التي كانت سابقا تستغرق وقتا طويلا ويتم يدويا، مثل دمج الأعمال التجارية. من الناحية النظرية، سيكون من الممكن جمع الضرائب، وإجراء النقل، وتوفير إدارة المخاطر مع سلسلة الكتلة.

- تتوفر لأساليب توزيع جديدة التأمين صناعة مثل الند للند التأمين، التأمين حدودي والتأمين الأصغر في أعقاب اعتماد سلسلة الكتلة. البنوك مهتمة بهذه التكنولوجيا لأن لديها القدرة على تسريع أنظمة المكاتب الخلفية.

- الاقتصاد التشاركي وتقنيات عمليات يتم تعيين أيضا للاستفادة من سلسلة الكتلة لأنها تنطوي على الكثير من أقرانه المتعاونة.

مصادر

- "معلومات عن سلسلة الكتل على موقع id.loc.gov". id.loc.gov. مؤرشف من الأصل في 08 ديسمبر 2019. الوسيط

|CitationClass=تم تجاهله (مساعدة)

المراجع

| 1. Narayanan, Arvind; Bonneau, Joseph; Felten, Edward; Miller, Andrew; Goldfeder, Steven (2016). Bitcoin and cryptocurrency technologies: a comprehensive introduction. Princeton: Princeton University Press. ISBN 978-0-691-17169-2.

2. Iansiti, Marco; Lakhani, Karim R. (January 2017). "The Truth About بلوك تشين". Harvard Business Review. Harvard University. Archived from the original on 18 January 2017. Retrieved 17 January 2017. The technology at the heart of bitcoin and other virtual currencies, بلوك تشين is an open, distributed ledger that can record transactions between two parties efficiently and in a verifiable and permanent way. 3. Raval, Siraj (2016). "What Is a Decentralized Application?". Decentralized Applications: Harnessing Bitcoin's بلوك تشين Technology. O'Reilly Media, Inc. pp. 1–2. ISBN 978-1-4919-2452-5. OCLC 968277125. Retrieved 6 November 2016 – via Google Books. 4. "بلوك تشين may finally disrupt payments from Micropayments to credit cards to SWIFT". dailyfintech.com. 2018-02-10. Retrieved 2018-11-18. 5. Hampton, Nikolai (5 September 2016). "Understanding the بلوك تشين hype: Why much of it is nothing more than snake oil and spin". Computerworld. Archived from the original on 6 September 2016. Retrieved 5 September 2016. 6. Haber, Stuart; Stornetta, W. Scott (January 1991). "How to time-stamp a digital document". Journal of Cryptology. 3 (2): 99–111. CiteSeerX 10.1.1.46.8740. doi:10.1007/bf00196791. 7. Bayer, Dave; Haber, Stuart; Stornetta, W. Scott (March 1992). Improving the Efficiency and Reliability of Digital Time-Stamping. Sequences. 2. pp. 329–334. CiteSeerX 10.1.1.71.4891. doi:10.1007/978-1-4613-9323-8_24. ISBN 978-1-4613-9325-2. 8. Nian, Lam Pak; Chuen, David LEE Kuo (2015). "A Light Touch of Regulation for Virtual Currencies". In Chuen, David LEE Kuo. Handbook of Digital Currency: Bitcoin, Innovation, Financial Instruments, and Big Data. Academic Press. p. 319. ISBN 978-0-12-802351-8. 9. Bheemaiah, Kariappa (January 2015). "Block Chain 2.0: The Renaissance of Money". Wired. Archived from the original on 14 November 2016. Retrieved 13 November 2016. 10. Project Bletchley Whitepaper Archived 11 January 2017 at the Wayback Machine., Microsoft, 2016-09-19. Retrieved 2016-12-24. 11. Williams, Ann (12 July 2016). "IBM to open first بلوك تشين innovation centre in Singapore, to create applications and grow new markets in finance and trade". The Straits Times. Singapore Press Holdings Ltd. Co. Archived from the original on 14 November 2016. Retrieved 13 November 2016. 12. "The future of بلوك تشين in 8 charts". Raconteur. 27 June 2016. Archived from the original on 2 December 2016. Retrieved 3 December 2016. 13. "Hype Killer - Only 1% of Companies Are Using بلوك تشين, Gartner Reports | Artificial Lawyer". Artificial Lawyer. 2018-05-04. Retrieved 2018-05-22. 14. "MEPs back plan to revolutionise international trade". Conservative Europe. 20 November 2018. 15. Armstrong, Stephen (7 November 2016). "Move over Bitcoin, the بلوك تشين is only just getting started". Wired. Archived from the original on 8 November 2016. Retrieved 9 November 2016. 16. Catalini, Christian; Gans, Joshua S. (23 November 2016). "Some Simple Economics of the بلوك تشين". SSRN Electronic Journal. doi:10.2139/ssrn.2874598. SSRN 2874598. 17. Tapscott, Don; Tapscott, Alex (8 May 2016). "Here's Why بلوك تشينs Will Change the World". Fortune. Archived from the original on 13 November 2016. Retrieved 16 November 2016. 18. Tucci, Michele (29 November 2015). "Can بلوك تشين help the cards and payments industry?". Tech in Asia. Archived from the original on 19 November 2016. Retrieved 16 November 2016. Bhaskar, Nirupama Devi; Chuen, David Lee Kuo (2015). "3 – Bitcoin Mining Technology". In Cheun, David Lee Kuo. Handbook of Digital Currency: Bitcoin, Innovation, Financial Instruments, and Big Data. Academic Press. pp. 47–51. ISBN 978-0-12-802117-0. Archived from the original on 25 October 2016. Retrieved 2 December 2016 – via ScienceDirect. |

- بوابة أعمال إلكترونية

- بوابة الاقتصاد

- بوابة برمجة الحاسوب

- بوابة تعمية

- بوابة تقنية المعلومات

- بوابة علم الحاسوب

- بوابة قاعدة بيانات

صور وملفات صوتية من كومنز

صور وملفات صوتية من كومنز دروس من ويكي الجامعة.

دروس من ويكي الجامعة.