بنية تحتية للمفاتيح العامة

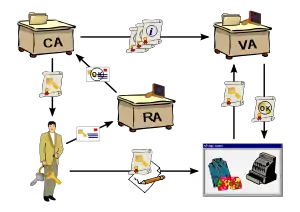

في علم التعمية والتشفير البنية التحتية للمفاتيح العامة هي الترتيبات التي يتم بها ربط المفتاح العام مع المستخدم بواسطة مصدر الشهادة (Certificate Authority CA)، هوية المستخدم يجب أن تكون فريدة لكل مصدر شهادة يتم ذلك عن طريق برمجيات خاصة في مصدر الشهادة، من الممكن ان تكون هذه البرمجيات تحت اشراف بشري، جنباً إلى جنب مع برمجيات مُنَسِقة في مواقع مختلفة ومتباعدة.[1][2][3]

كل مستخدم لديه هوية مستخدم، مفتاح عام، ربط المفتاح بمستخدم معين، إثبات صحة المفتاح وصفات أخرى هي ما تجعل شهادة ملكية فك تشفير المفتاح العام (Public Key Certificate) الصادرة عن مصدر الشهادة غير قابلة للتزوير.

مصطلح الطرف الثالث الموثوق به يمكن أن يستخدم للإشارة إلى مصدر الشهادة.

مصطلح البنية الأساسية للمفتاح العام (PKI) يستخدم بشكل خاطئ للإشارة إلى خوارزمية المفتاح العام (Public key Algorithm) التي لا تتطلب استخدام مصدر الشهادة(CA).

وظيفة الـ (PKI) والغرض منه

ترتيبات الـ PKI تمكن مسخدمي الحواسيب من استخدام معلومات المفتاح العام بشهادة فك تشفير المفتاح العام (Public Key Certificate) الخاص بهم لتشفير رسائل بعضهم البعض بدون اتصال مسبق فيما بينهم لكنهم يثقون ببعضهم.

بشكل عام البنية الأساسية للمفتاح العام (PKI) يتكون من برامج العملاء (Clients software)، برامج الخوادم (Servers Software)، والمكونات المادية الأخرى (مثل البطاقات الذكية)، العقود والضمانات القانونية، واجراءات تشغيلية.

شهادة فك تشفير المفتاح العام الخاصة بالمُوقَع (المُمضي) يمكن أن تستخدم كطرف ثالث للتحقق من التوقيع الرقمي(Digital Signature) لرسالة معينة تم إنشاءها باستخدام المفتاح الخاص (Private Key) للمُوقع (للمُمضي)، بشكل عام الـ PKI تمكن الاطراف من الحصول على السرية ونزاهة الرسالة وتوثيق المستخدم دون الحاجة لتبادل معلومات سرية مسبقاً، أو حتى دون اجراء أي اتصال مسبق.

صحة البنية الأساسية للمفتاح العام بين الاطراف المتصلة محدودة بسبب المشاكل العملية مثل إلغاء الشهادة (أو توقيفها مؤقتاً)، شروط مصدر الشهادة (CA) لإصدار الشهادات واعتمادها وتغيير في الأنظمة والقوانين المتعلقة بالشهادات. هذه المشاكل قد تعتبر مهمة في البداية لكن مع تقدم الوقت وحدوث الاتصال (و استخدام قنوات اتصال مختلفة) تميل لتصبح قليلة الاهمية، ويكون لدى الاطراف الفرصة الثقة في ما يختص بهوياتهم ومفاتيحهم.

الاستخدام الأمثل للبنية الأساسية للمفتاح العام (PKI)

معظم الأنظمة المستخدمة للـ (PKI) تكون بحجم الشركات الكبرى حيث تعتمد هذه الأنظمة على سلسلة شهادات لإنشاء هويات للاطراف المختلفة، مثل هذه الشهادات يتم إصدارها من قبل حاسوب مصدر الشهادة الذي انشئ لمثل هذه الأغراض بواسطة شهادة تم إصدارها في مستوى عالي من مصدر الشهادة (أعلى من مصدر الشهادات الأخرى) ،هذا ينتج هرمية للشهادات مؤلفة من عدة حواسيب على الأقل، غالباً أكثر من منظمة واحدة، بالإضافة لحزم متنوعة من البرمجيات من عدة مصادر.

المقاييس (Standards) بالنسبة للبنية الأساسية للمفتاح العام هي مهمة جداً وحرجة، توحيد هذه المقاييس (Standardization) هو مهمة مجموعة العمل مجموعة مهندسي الإنترنت PKIX.

أنظمة الـ (PKI) للشركات غالباً ما ترتبط بدليل الشركات (Directory) الذي فيه سجل لكل موظف الذي يكون محفوظاً (و مدرجاً بالشهادة) جنباً إلى جنب مع غيره من التفاصيل الشخصية (رقم الهاتف، البريد الإلكتروني، العنوان، موقع، القسم وغيرها...). في هذا الوقت التكنولوجيا الرائدة للدليل (Directory) هي بروتوكول النفاذ إلى الدليل البسيط، النهج الأكثر شيوعاً هو(X.509) الذي يندرج من استعمال دليل (X.500) مما أدى إلى ظهور الـ بروتوكول النفاذ إلى الدليل البسيط.

البدائل

موقع موثوق به (Web of Trust):

يوجد نهج بديل لحل مشكلة التصديق العام لمعلومات المفتاح العام هو المواقع ذات الثقة، والتي تستخدم شهادات ذاتية التوقيع وشهادة طرف ثالث موثوق به على هذه الشهادات.

الحديث عن مواقع ذات ثقة لا يعني وجود موقع ثقة واحد أو نقطة ثقة مشتركة، ولكن أي عدد محتمل من مواقع الثقة غير المشتركة.

امثلة على تطبيق هذا النهج هو (Pretty Good Privacy PGP) و(openPGP)، والمتطلبات الموحدة من بي جي بي. لان الـ بي جي بي والتطبيقات السابقة تسمح باستخدام البريد الإلكتروني الموقع إلكترونياً للنشر الذاتي لمعلومات المفتاح العام، فهو من السهل نسبياً تطبيق مفهوم الموقع ذو الثقة لشخص معين.

إحدى ايجابيات الموقع (ذو الثقة) الموثوق به، على سبيل المثال في الـ بي جي بي انه يستطيع أن يعمل مع ((PKI CA و يكون موثوق من قِبل جميع الاطراف في المجال (تماماً مثل مصدر شهادة داخلية في شركة) وهو على استعداد لضمان الشهادات كمقدم موثوق به.

البنية البسيطة الأساسية للمفتاح العام (Simple Public Key Infrastructure SPKI): بديل آخر لنفس المشكلة، لا يتعامل مع التصديق العام لمعلومات المفتاح العام، ظهرت هذه البنية المبسطة من ثلاث جهود مستقلة للتغلب على تعقيدات الـ X.509 والمواقع ذات الثقة مثل حزمة الـ بي جي بي . هذه البنية لا تربط المستخدمين بمفاتيحهم، المفتاح هو الرئيس والذي "يتكلم"، SPKI لا تستخدم أي مفهوم للثقة لان التحقق من صحة المفتاح هو وظيفة المُصدر لهذا المفتاح، بمصطلحات الـ SPKI هذا يسمى (دوران السلطة Authority Loop)، وهذه السلطة لا تتجزأ ابداً عن تصميمها.

بالإضافة إلى ذلك، البنية الأساسية للمفتاح العام تدعم تشفير الرسائل والتواقيع الرقمية التي تعزز من امان المعاملات، في حين ان الخدمات الأساسية مثل تصديق الشهادات وإلغائها، نسخ احتياطية من المفاتيح، تحديث متزامن لازواج من المفاتيح يقلل من العبأ الإداري لبنية الـ PKI بعض السمات مثل تاريخ تدقيق المفتاح، وجود ختم الوقت يعزز من إدارة الامان والسيطرة عليه. البنية الأساسية للمفتاح العام تدعم شهادات (Cross-Certificates) هذا الأمر يعد أساسياً لإنشاء هوية من خلال تمكيين حدوث تكامل في الثقة بين الاطراف المتصلة.

البنية الأساسية للمفتاح العام توفر امان معزز، كثير من التطوير وسهولة الإدارة والمراقبة والسيطرة على البنية التحتية، كنتيجة لذلك البنية الأساسية للمفتاح العام تُمَكن مجتمع أكبر من المستخدمين والمستهلكين والشركات من الاتصال والتعامل بمرونة وديناميكية بشكل آمن يمكن الوثوق به، وفعالة من ناحية الكلفة، هذه البنية هي الاختيار المثالي لبيئة الشبكات المفتوحة.

استخدامات البنية الأساسية للمفتاح العام

هذه البنية بأنواعها المختلفة لها عدة استخدامات :

مراجع

- "Public Key Infrastructure". MSDN. مؤرشف من الأصل في 02 يوليو 2017. اطلع عليه بتاريخ 26 مارس 2015. الوسيط

|CitationClass=تم تجاهله (مساعدة); تحقق من التاريخ في:|تاريخ أرشيف=(مساعدة) - Adams, Carlisle & Lloyd, Steve (2003). Understanding PKI: concepts, standards, and deployment considerations. Addison-Wesley Professional. صفحات 11–15. ISBN 978-0-672-32391-1. مؤرشف من الأصل في 4 يناير 2020. الوسيط

|CitationClass=تم تجاهله (مساعدة)صيانة CS1: يستخدم وسيط المؤلفون (link) - نسخة محفوظة 06 أكتوبر 2011 على موقع واي باك مشين. [وصلة مكسورة]

- بوابة تعمية

- بوابة أمن الحاسوب